全球风力发电和太阳能系统存安全缺陷

责编:mhshi |2015-06-16 16:47:09德国安全研究员Maxim Rupp发现了大量清洁能源系统(包括太阳能照明和风力涡轮机)的安全问题。 网络攻击的可能后果是能源供应的中断。 根据工业控制系统网络应急响应小组(ICS-CERT),最令人不安的方面相关的必要的安全漏洞是低水平的技能开发。

Rupp报道几个安全漏洞在web控制以下系统:

·the XZERES 442SR Wind Turbine; ·the Sinapsi eSolar Light; ·the RLE Nova-Wind Turbine;

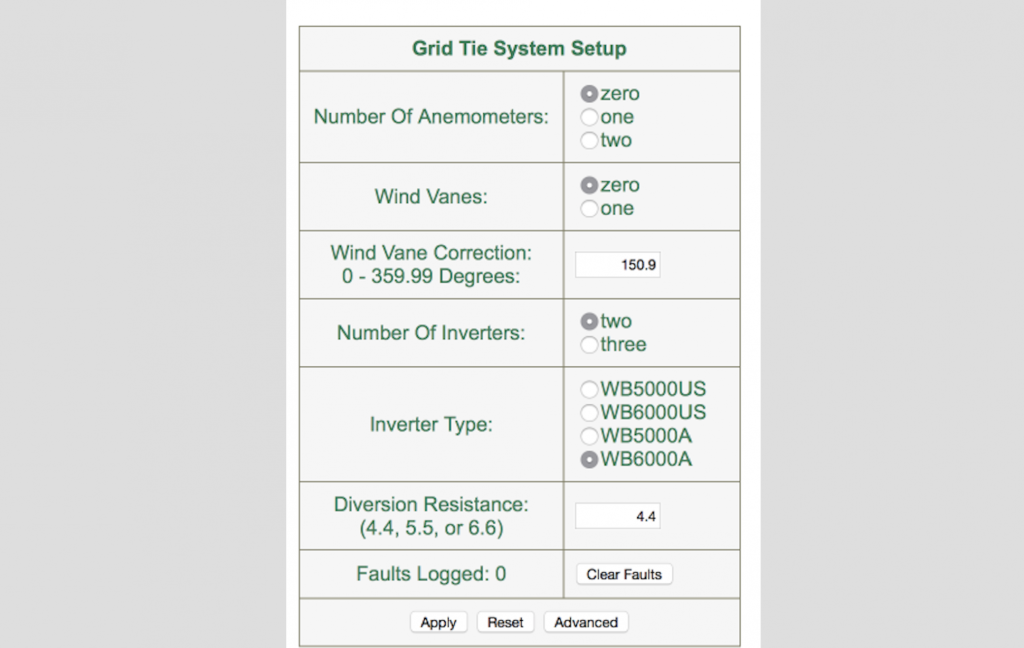

安全问题一:XZERES 442SR

XZERES 442SR 风力发电系统上存在的是跨站请求伪造漏洞,攻击者可以利用该漏洞更改该系统web管理界面管理员的密码、更改访问web界面的网络设置,也就是说攻击者可 以获得发电系统的全部控制权限。ICS-CERT(工控系统网络应急响应小组)将这一安全问题的危险等级标记为10。

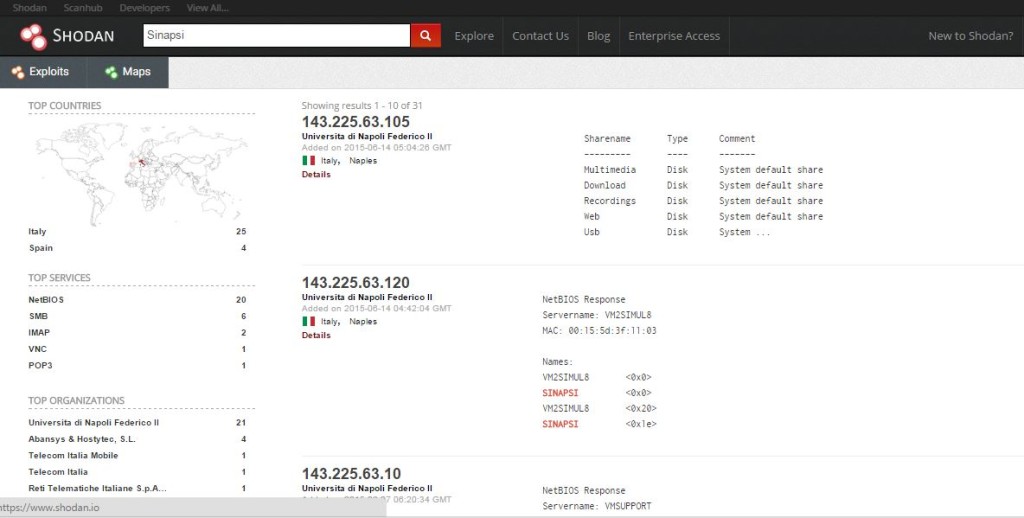

安全问题二:Sinapsi eSolar Light

下面让我们看看小型光伏发电站Sinapsi检测和管理系统中的漏洞,它可以允许攻击者查看以保存的密码,幸运的是该漏洞不会被攻击者远程利用。

关于前两个安全问题,厂商已经发布了修复补丁,美国政府也督促用户尽快更新他们的系统。

安全问题三:RLE Nova-Wind Turbine

该系统中的漏洞是:访问web界面的密码是存储在明文文件中的。这样的话,恶意用户就可以在未授权的情况下访问设备并更改设备的配置。

清洁能源系统安全问题不容小觑

福布斯上可以找到31篇与sinapsi系统有关的文章、18篇与XZERES 442SR服务器有关的文章、1篇与RLE Nova-Wind Turbine有关的文章。据知大部分的Sinapsi信号灯都被用在意大利最古老的一所大学(那不勒斯费德里克二世大学)中,所以如果攻击者想使该大学 停电的话,他就需要找到一些有利的入口点。

但是如果有这几个漏洞帮助的话,攻击者就可坐在几千米以外的家中操纵一切,入侵系统、断电等等。不要误以为这只是理论层面上的实现,在现实中也发生的。

大部分的SCADA系统缺乏安全设计,会被远程利用,可能会导致严重的后果。对于清洁能源系统,是时候提升安全性能了,要不然可能会带来及其严重的后果。

下一篇:小心短信中的木马链接