-

谈谈攻防演练利剑之社工钓鱼

谈谈攻防演练利剑之社工钓鱼自2019年起,攻防演练对抗中社工钓鱼攻击开始逐渐受红队们青睐,钓鱼属于社会工程学,社会工程学(简称社工)在红队中占据着半壁江山,而钓鱼攻击则是社工中最常使用的套路。钓鱼攻击通常具备一定的隐蔽性和欺骗性,不具备网络技术能

-

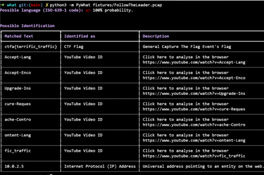

如何使用pyWhat从海量数据中识别出邮件或IP地址

如何使用pyWhat从海量数据中识别出邮件或IP地址pyWhat可以帮助广大研究人员轻松识别电子邮件、IP地址等数据,我们只需要给它提供一个.pcap文件或某些文本数据,pyWhat就可以给你返回你想要的数据。总的来叔,pyWhat可以帮助你识别任何你想识别的东西。

-

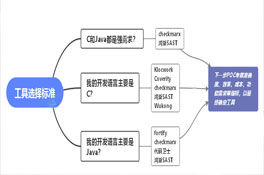

8款国内外代码分析工具对比测试,来看哪一款适合你

8款国内外代码分析工具对比测试,来看哪一款适合你最近,鸿渐科技启动了关于SDL和开发安全的代码分析工具项目。调研了很多产品的功能及POC

-

针对沉浸式VR系统的虚拟环境操纵攻击

针对沉浸式VR系统的虚拟环境操纵攻击本研究是首批对消费者沉浸式虚拟现实 (VR) 系统进行安全分析的工作。 本文使用了两种最广泛采用的沉浸式 VR 系统,HTC Vive 和 Oculus Rift。 更具体地说,通过创建可能使用户迷失方向的攻击,在他们不

-

域前置水太深,偷学六娃来隐身——域前置攻击复现

域前置水太深,偷学六娃来隐身——域前置攻击复现域前置(Domain fronting),是一种隐藏连接真实端点来规避互联网审查的技术。在应用层上运作时,域前置使用户能通过 HTTPS 连接到被屏蔽的服务,而表面上像是在与另一个完全不同的站点通信。

-

Python开发者注意!小心Pypl软件库里隐藏的垃圾软件包

Python开发者注意!小心Pypl软件库里隐藏的垃圾软件包前不久,Python官方软件库 PyPI 遭遇黑客攻击。黑客利用垃圾软件包的形式对PyPI软件库发起洪水攻击,BT 种子以及盗版电影名命名的软件包扎堆涌向了PyPI软件库。

-

如何使用Fav-up通过Favicon和Shodan来进行IP查询

如何使用Fav-up通过Favicon和Shodan来进行IP查询Fav-up是一款功能强大的IP查询工具,该工具可以通过Shodan和Favicon(网站图标)来帮助研究人员查询目标服务或设备的真实IP地址。

-

如何使用SlackPirate从Slack工作区中提取敏感数据

如何使用SlackPirate从Slack工作区中提取敏感数据SlackPirate是一款Slack信息枚举和提取工具,可以帮助广大研究人员从Slack工作区中提取敏感信息。该工具基于Python开发,并使用了原生Slack API来从给定访问令牌的Slack工作区中提取“有意思”

-

如何使用Columbo识别受攻击数据库中的特定模式

如何使用Columbo识别受攻击数据库中的特定模式Columbo是一款计算机信息取证与安全分析工具,可以帮助广大研究人员识别受攻击数据库中的特定模式

-

头号任务:CIO面临的十大挑战预测

头号任务:CIO面临的十大挑战预测作为企业数字化转型的领航者和数字基础设施的管理者,在这个充满不确定性的动荡时代,CIO的头号任务是创建更加坚韧、敏捷、技术适应性更强的未来型企业。