苹果OS X分布式广告木马分析

责编:admin |2015-06-25 15:49:57Dr. Web的文章中提到了一个广告分发软件的安装程序,具体的来说应该是伪装成一个有用的应用程序或者是mp3文件,然而其文章中并没有直接提到搭载恶意安装程序的网站!笔者在其文章中截图内找到了一个URL: listentoyoutube.com,接着与该站点进行交互,该网站提供youtube视频音乐等下载服务

擅于观察的读者可能会发现这个复选框中的内容(默认勾选),“下载加速器并获取帮助”选项。单击下载按钮就会下载一个.dmg后缀的图像,其命名与mp3文件明相同。执行该文件后用户会被感染,安装多个顽固性广告软件。

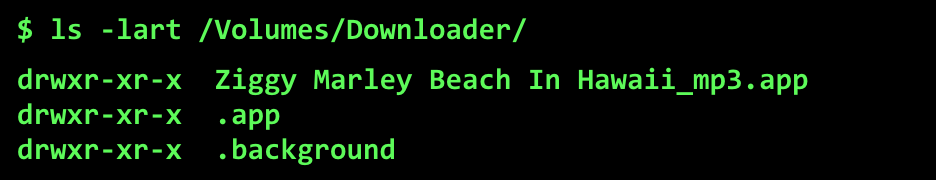

文章中提到该图片文件中包含一个“引人注目的结构;其包含有两个隐藏文件夹,如果用户下定决心要看DMG文件中的内容需要使用Finder工具”。 其中提到引人注目的IMHO结构并不起眼,这两个文件夹无非就是前缀加上了一个“.”而已,仅仅只是为了不被轻易发现,而使用Finder工具默认是会显 示出来的。同样也可以使用终端进行查看:

当加载好.dmg文件之后(双击即可),如下所示:

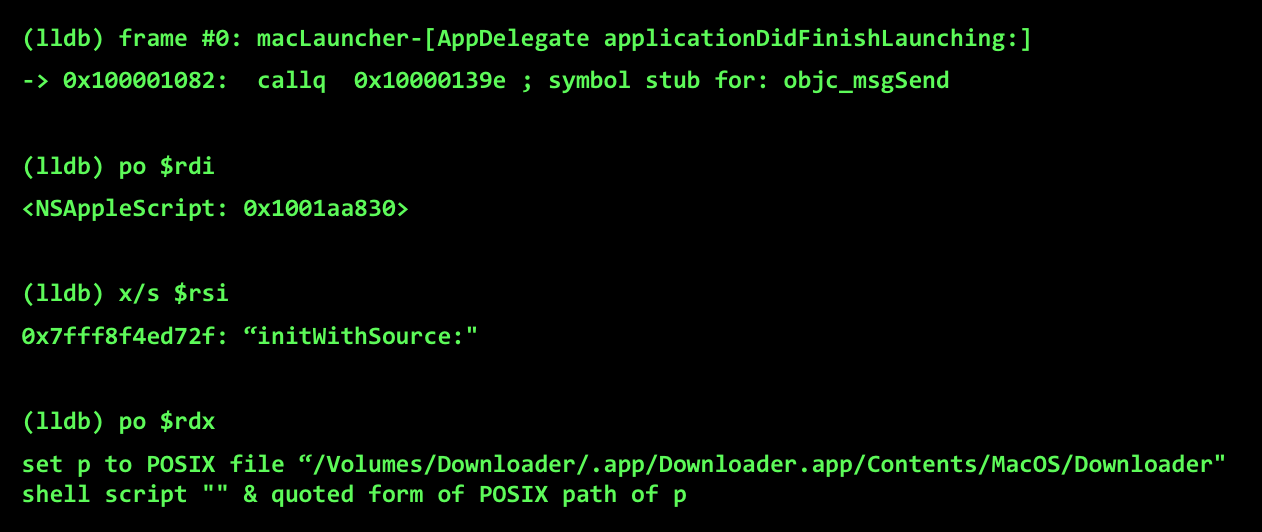

双击打开<song>_mp3.app,就会执行macLauncher(MD5: 5f1e998e0213364ae44472495a71f123),该二进制只是简单的执行一个名为Downloader的应用程序,该程序位于隐藏 的.app文件夹下。有趣的是,这是通过编程调用AppleScript脚本:

正如其名,“Downloader”是一个用来下载(安装)其他软件的应用程序。在二进制字符串中暴露了其名称“macInstaller”,版本“1.7.12-d”以及MD5值“a6a23e7815d08a596da37e38b466e7a2”。

执行期间,该软件使用顽固广告软件感染系统,在本文中暂不分析这些顽固广告软件。经过一阵的分析,其包含有一个Genieo变种。

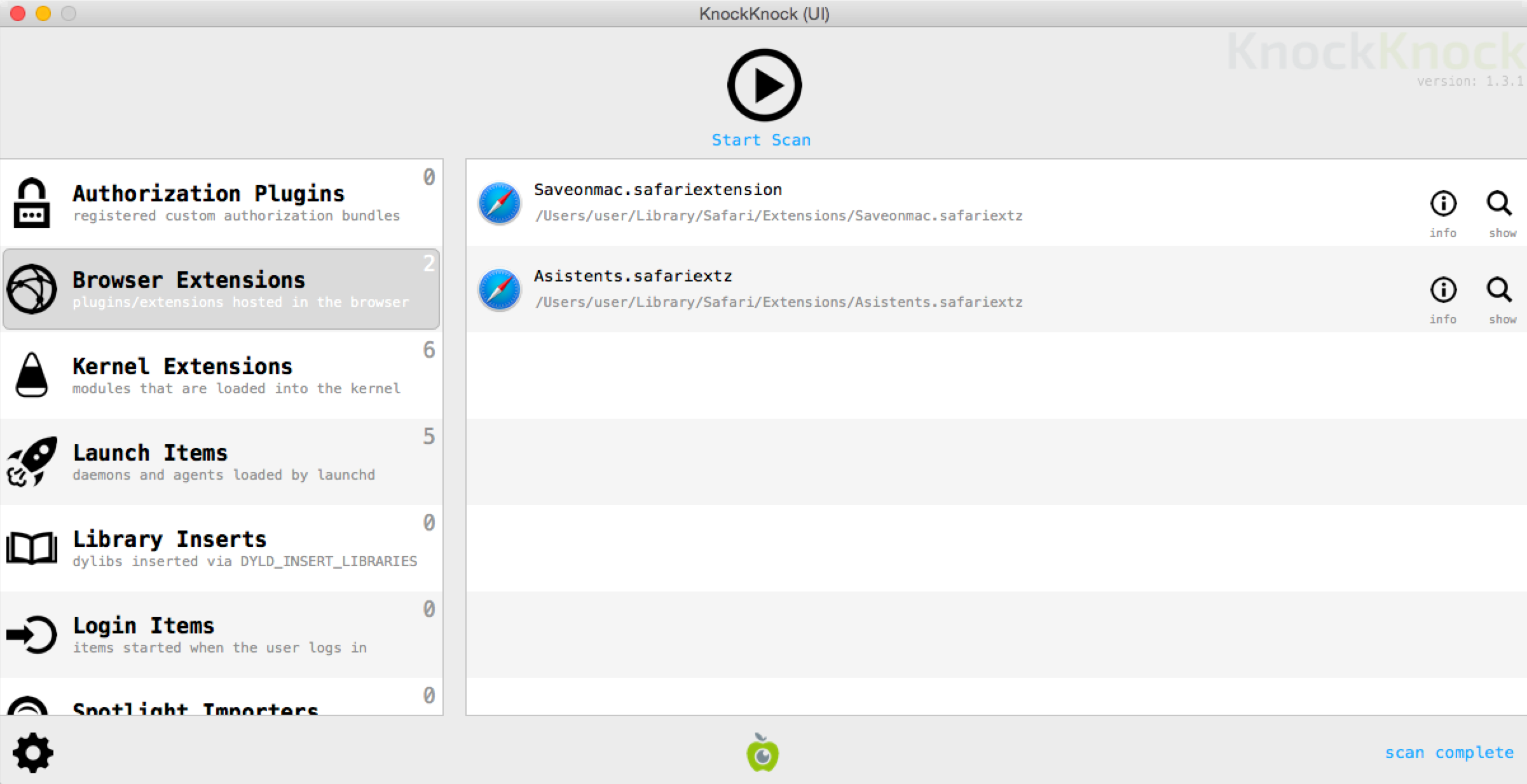

该广告软件会引起各种意外或者恶意行为。比如,以不同的方式通过恶意浏览器扩展进行浏览器劫持。了解更多这些恶意扩展可以访问KnockKnock

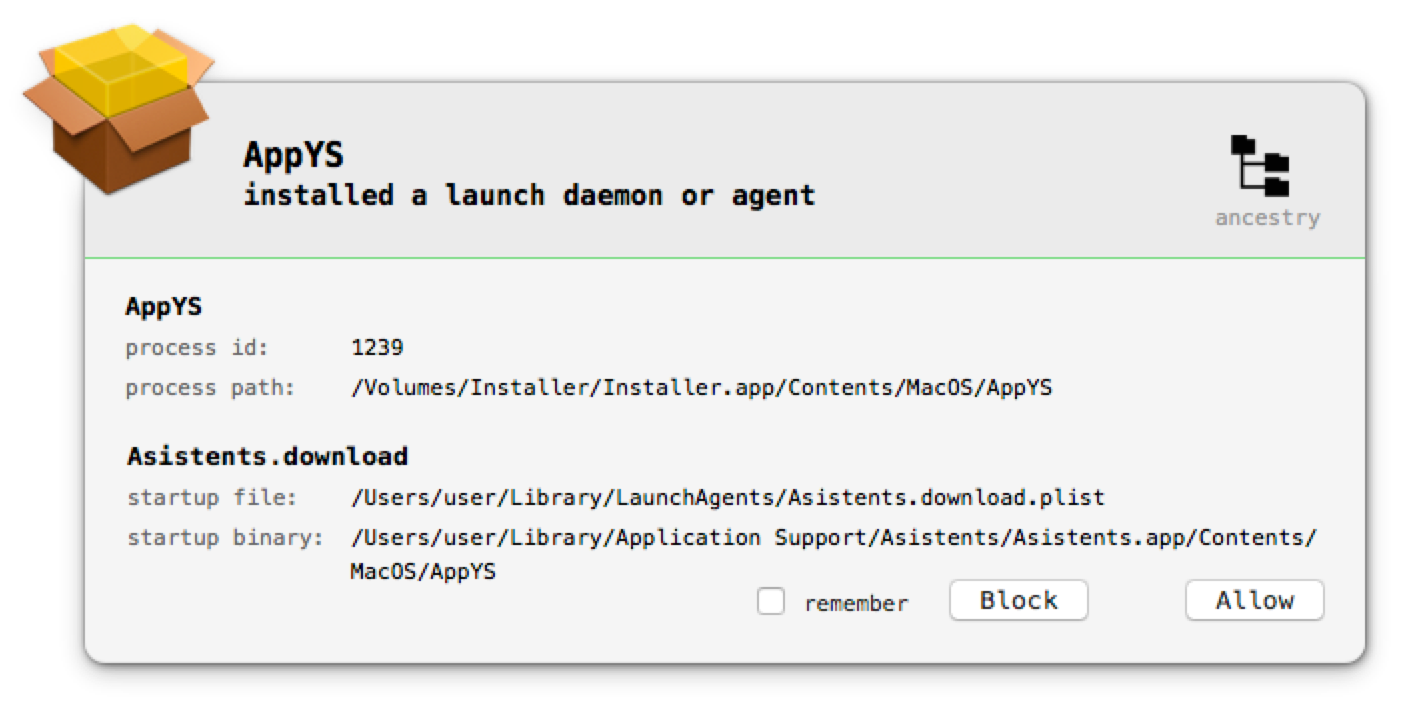

Genieo正努力的尝试作为一个LaunchAgent保持其顽固性,还好BlockBlock能够进行拦截

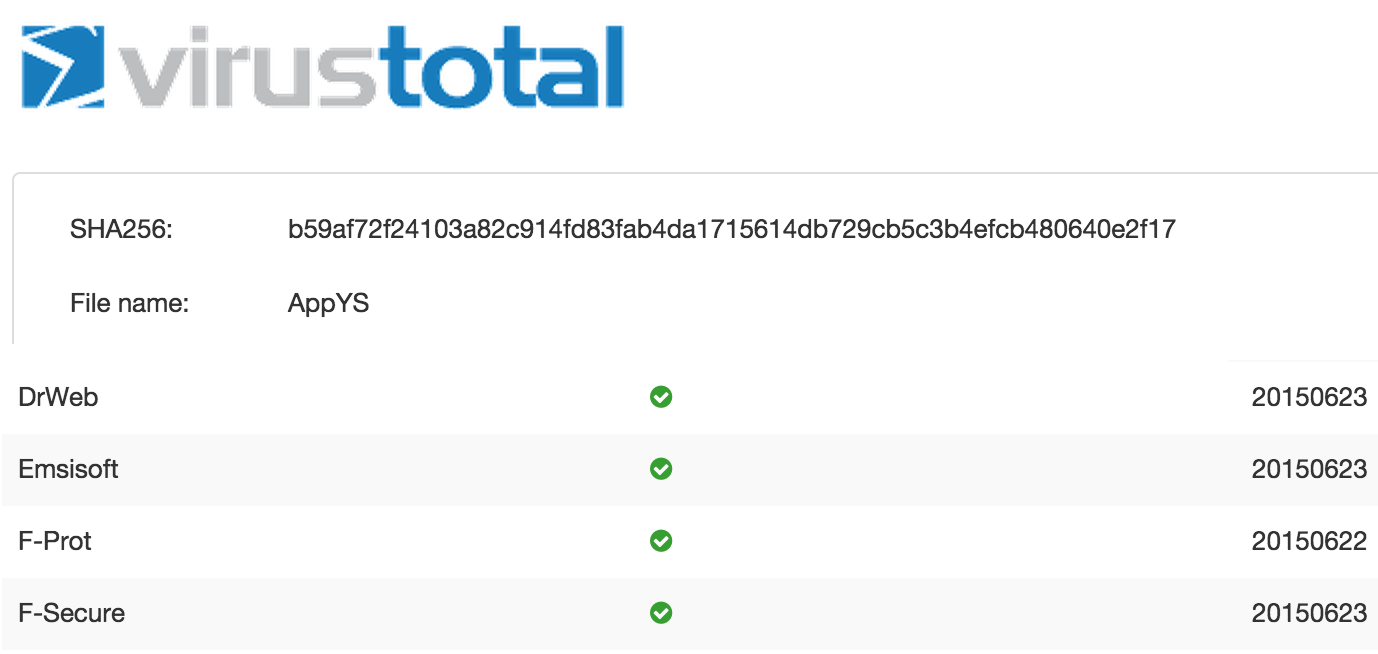

在VirusTotal中暂时还没有该Genieo变种的版本号[VirusTotal详细信息],Dr. Web以及其他杀毒引擎并未发现该恶意软件的存在。

样本下载

链接:http://pan.baidu.com/s/1eQyEjzc 密码:oswx

视频:https://player.vimeo.com/video/125345793

下一篇:窃密型WebShell检测方法