“瘦男孩”(Lanker-Boy)木马分析报告

责编:admin |2015-04-15 11:43:10一、木马简介

网购木马“瘦男孩”(Lanker-Boy)通过篡改支付订单数据,以达到劫持受害网友交易资金的目的。该木马家族最早出现在2014年9月,360QVM组追踪分析Lanker-Boy传播路径估算,国内已有约百万台电脑受到该木马家族的威胁,一些游戏外挂网站和兼职刷单聊天群是Lanker-Boy木马传播的主要阵地。

网购木马最早在2010年前后出现,与早期的网购木马相比,Lanker-Boy具有更高明的免杀手段,其解密运行恶意代码的机制使传统特征码杀毒引擎不能很好应对,而且该木马作者以Lanker-Boy的账号在各大杀毒软件论坛“主动反馈误报”,通过社工欺骗手段蒙混过关,木马也因此具有更强的传播力和更多的存活空间。

二、“Lanker-Boy”名称由来

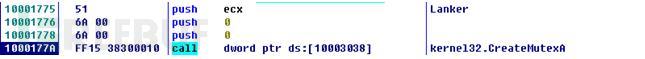

1.为了防止木马重复感染,木马作者在样本中编写了互斥标记,名为“Lanker”。

2.木马加密的DLL文件名为Lanker.dll。

3.从2014年11月至2015年1月,木马作者使用lanker-boy.com域名传播木马。

4.从2015年1月至2015年3月,木马作者使用http://43.252.231.52/lanker.txt云控木马支付账户配置。

5.从2015年1月至今,木马作者使用Lanker-boy账号在多家国内杀软论坛反馈“误报”,并成功骗取一些杀毒厂商信任,使其去除了原本可以查杀的病毒特征。

三、木马特点

1)主动上报

传统情况下,木马作者会躲避和杀毒软件的接触,从而避免木马被查杀。而“Lanker-Boy”的木马作者在编写完木马后,第一时间将木马上传给杀毒厂商,伪装“游戏大厅”的程序被误报,要求杀毒厂商删除病毒特征。而国内某些厂商收到木马后,不但没能及时发现,反而去除了原本可以查杀的特征。

根据VirusTotal扫描显示,截止2015年4月7日,全球安全厂商中仅有360可以查杀“Lanker-Boy”的重要组件Lanker.dll。

2)隐蔽性强

一旦木马作者成功骗过杀毒软件,使其删除特征,后面的恶意行为操作就无法被查杀。

打开木马压缩包可看到3个文件:

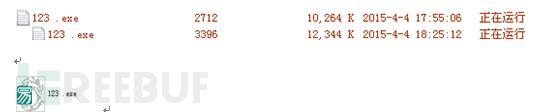

设置显示隐藏文件与后缀名后:

木马主程序为“123 .exe”,其图标类似普通记事本图标,目的是诱导用户点击。点击后会加载同目录下的非PE文件,并解密执行。由于主程序并不涵盖实际恶意代码,其它文件又为无实际意义的非PE文件,致使传统的特征引擎并不能很好得查杀。

3)传播性强

由于有了前两个前提条件,再加上普通用户又很容易被其图标所迷惑,该木马就可以在短时间内大量的传播,据360QVM组统计,国内目前已有约百万用户受到该木马的威胁。

木马详细分析

加载过程:

判断文件名是否包含空格,如不包含则执行正常程序,包含则执行恶意代码。目的是躲过一些杀毒厂商不严格的审核机制。

文件名中不包含空格时:运行该病毒时,会弹出一个伪装成游戏大厅自动更新的程序。

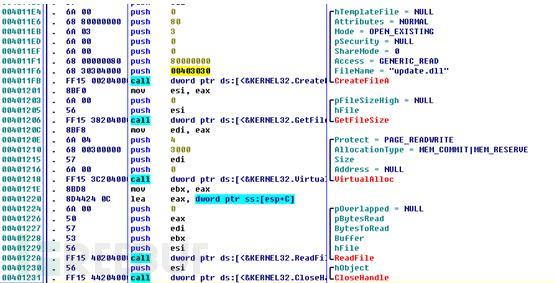

文件名中包含空格时:申请内存,读入非PE文件update.dll。

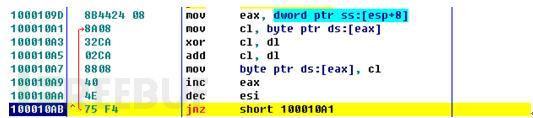

解密update.dll:

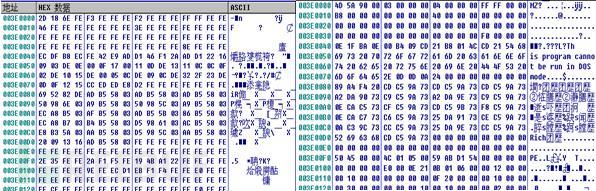

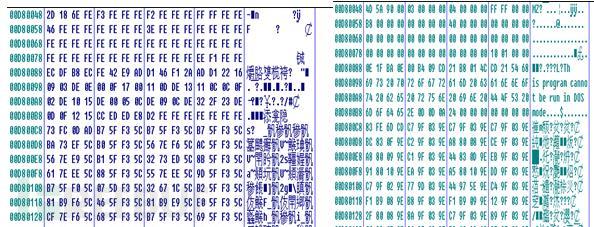

解密前后对比:

解密后的update.dll通过Loadlibiary方式加载:

创建互斥体“Lanker”:

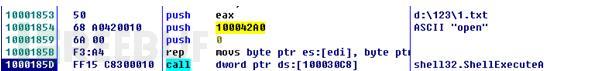

打开正常的文本文件,诱导用户:

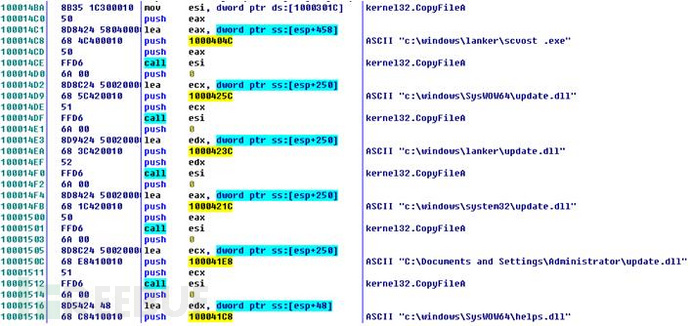

拷贝自身到系统中:

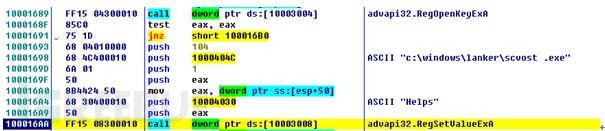

设置开机自启:

同样的方法,申请内存,读入lanker.dll:

解密lanker.dll:

解密前后对比:

解密完成后,木马挂起创建自身进程,注入代码到自己的新进程空间中执行:

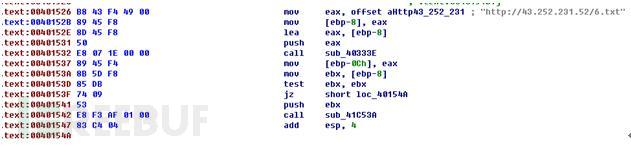

从内存中提取该文件可以看到一个易语言程序,该程序实现了劫持支付的功能,当用户处于支付宝交易环境时,木马通过云控配置信息如http://43.252.231.52/6.txt获取收款账号:

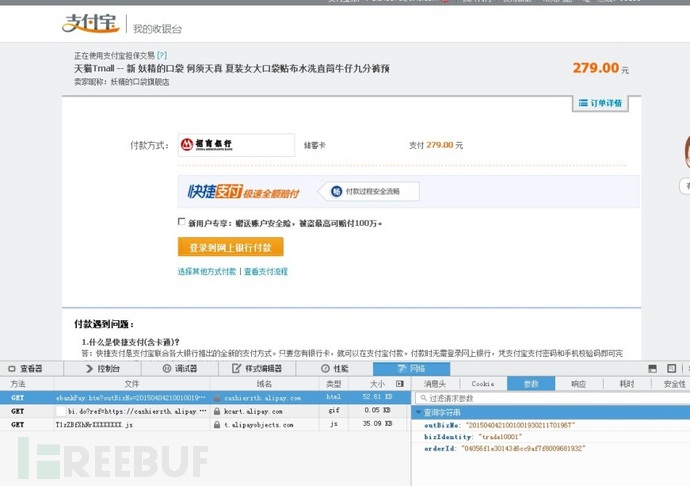

成功获取到收款账号后,正常下单后会出现假的提示,其实是在读取支付参数,准备劫持:

支付被劫持前可以看到收款人信息以及表单内容一切正常:

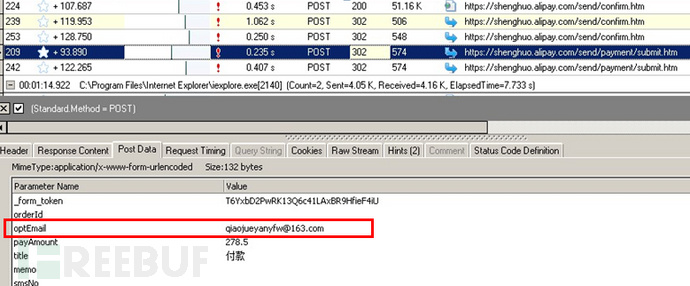

支付被劫持后,在浏览器调试状态下可以发现,提交的收款人数据参数已经变了,收款人被替换成“qiaojueyanyfw@163.com”或“zxzxcc369@163.com”:

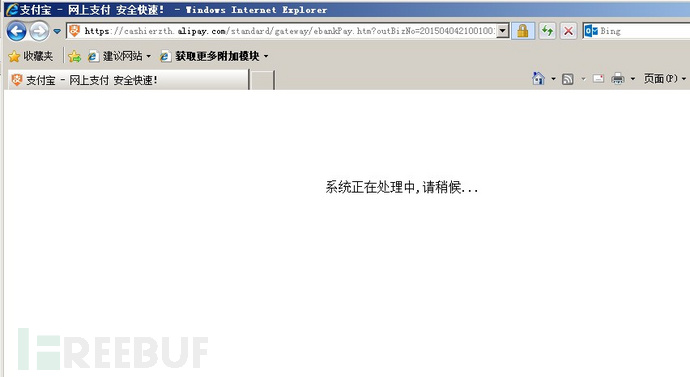

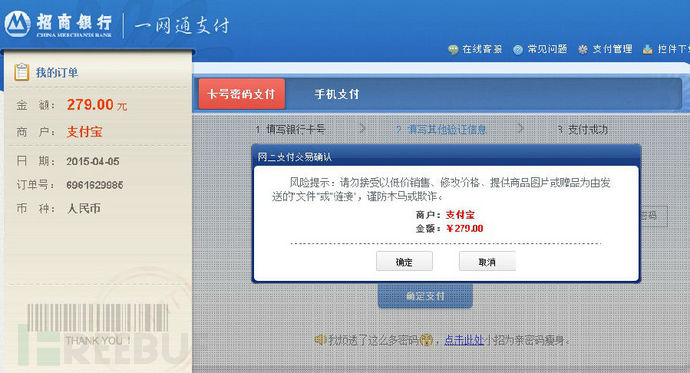

由于木马都是后台操作,在用户看来,网上银行一切正常:

传统的支付劫持有2个特点:

A)更改订单金额,伪装特价商品骗取用户

B)更改收款人,支付金额直接打到木马作者手中

而“Lanker-Boy”木马通过后台Post提交参数的方式,用户从浏览器中完全无法看出任何异常,只有在支付之后的交易记录中,才能发现收款人已被替换。而这个时候为时已晚。

木马骗取杀毒厂商信任,使其删除特征:

主动向百度杀毒要求解除“误报”,骗取信任:

主动向腾讯电脑管家要求解除“误报”,骗取信任:

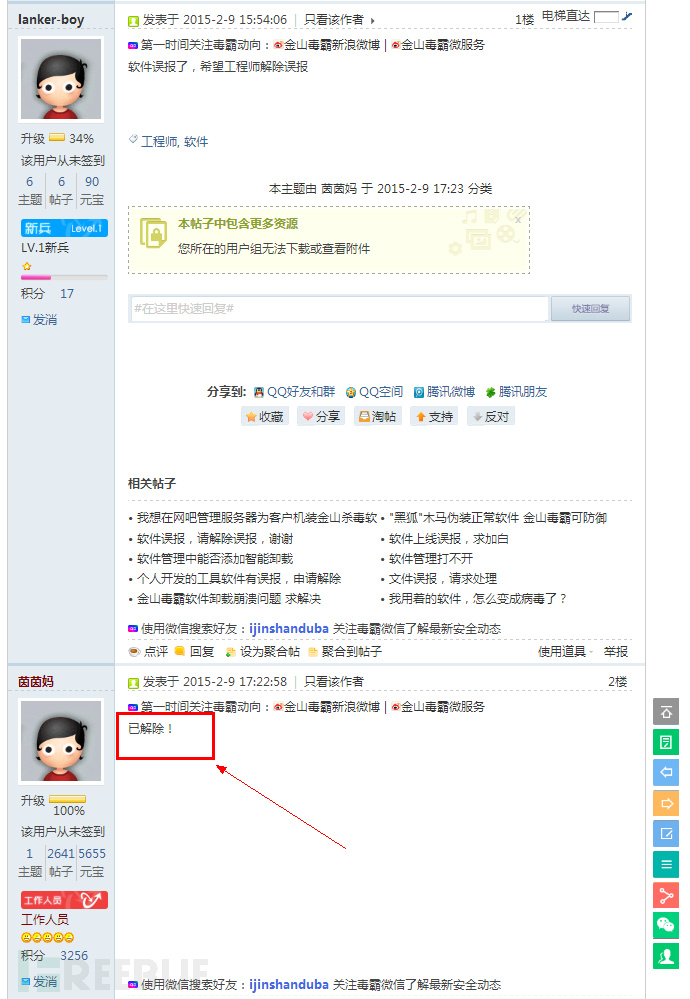

主动向金山毒霸要求解除“误报”,骗取信任:

在2015年1月20日、2月3日、2月9日和2月23日,金山连续4次删除特征,为“Lanker-Boy”木马解除“误报”:

四、总结

“Lanker-Boy”木马的出现,打破了以往木马通过免杀等方式躲避杀毒软件的常规方法,反其道而行之,采取主动上报、欺骗杀毒厂商删除“误报”特征的方法,从而使得一些杀毒厂商降低了警惕,给木马作者肆意传播木马提供了机会,造成用户重大损失。在木马技术上,劫持支付过程也更加隐蔽,受感染电脑的用户会在毫无察觉的情况下,将全部交易金额转入木马作者手中。

针对Lanker-Boy的传播方式,360QVM引擎团队提醒各安全厂商注意保持高度警惕,对待误报反馈要严格审查并完整分析文件行为,以免被木马蒙混过关。