TK教主:和玄武实验室有关的几个故事 | 人物志

责编:mhshi |2016-06-28 11:42:162016年6月。玄武实验室,成立刚好两年。

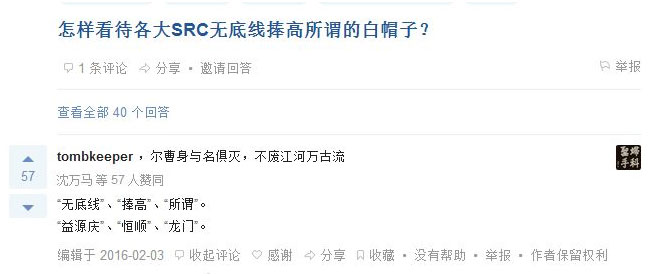

这个在腾讯内部都显得低调的部门,有一个光芒四溢的领头人。Tombkeeper,黑客圈喝号“TK教主”。

怎么来形容他呢?

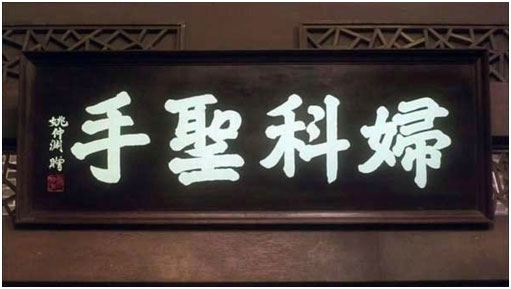

没错,学医出身的 TK 被黑客圈尊为“妇科圣手”。推辞不过,只好笑纳。不过他的身份当然不止于此。

如果想要混入“贵圈”,TK是一个路标。你可以在知乎、微博等各大“风月场所”上看到这个“有技术的男人”一言不合就爆出睿智段子,很多圈外人有机会经由他爱上“网络安全”这个毫不性感的职业。

他有用一段文字就让你路人转粉的能力,这个在黑客圈甚至在技术圈都稀缺的功能帮助他吸引了成千上万的拥趸。其实不难想象,如今玄武实验室的十八位研究员中,就有相当一部分是慕TK之名加盟的“T粉”。

简单说来,这是一个教主和十八个教徒的故事。

【腾讯玄武实验室负责人 TK(Tombkeeper 于旸)】

如何成为TK

作为教主,初中的时候就能指引别人找到成功的方向,比如教同学怎样制作炸药。当然,彼时的 TK 对于时机的判断尚欠稔熟——火药试爆成功,在同学的手里,在课堂上。

半个学校都被吓到了操场上,据说在校长室都能听到爆炸声。

这个描述来自 TK 的回忆。“我从小就喜欢搞各种实验,该吃的亏小学就都吃过了,那时候已经学会必要的防护了。但是同学只是想学,又不了解风险,所以才被炸伤。幸亏伤得不重,只缝了两针。”

这个故事告诉我们,轻易不要和黑客做朋友。

自带满格好奇心的 TK,在大学期间自然而然地接触到了电脑和编程。但是学医的他并不清楚自己的“黑客武艺”究竟如何,直到有一个朋友找到他求解救。

当时国内很多防火墙都是基于Linux内核做的,而且用的版本很老。Linux内核有一个比较老的漏洞,远程发一个包可以让系统瘫痪。国外黑客写了漏洞利用的程序,但也许是为了防止被人们滥用,他故意让代码需要修改后才能正常编译和工作。一个网友下载了这个程序想测试某款防火墙,他找了当时国内安全圈比较有名的几个人求助,都没能解决。所以他最后找我的时候其实也没报什么希望。

我对Linux也不熟,更没接触过这类攻击程序,甚至没用过gcc(编译器),所以花了大概一天时间。哦不对,我白天要上课,是一晚上的时间,研究了相关的知识,然后就把这个攻击程序弄好了。

我突然发现,网络安全这个活,我也能干。

此后诸多类似的经历让他觉得,“黑客”这门手艺不再只是他诸多的兴趣爱好之一。

TK 面临两个选择。一面是遵循大学专业成为临床医生,一面是加入绿盟成为职业安全研究员。两个职业都属于他热爱的科技,最后他的理由是这样的:

• 如果做临床医生,我探索新技术的空间很小,因为我好像不能在病人身上尝试自己的实验。

• 计算机,我,怎么,搞,都,没,问题。

现在你明白要如何才能成为 TK 吗?没错,你不明白。但你可以用一种傲娇的语气说:成为TK,是一种顺理成章。

白帽子和黑石油

TK 可能有的时候也会怀疑自己是不是入错行了。作为一个白帽子,天职就是要给厂商提交漏洞。理想状态下,厂商应该马上确认并修复漏洞,并且对白帽黑客郑重致谢,然后再给个三十万五十万之类。

刚刚开始白帽生涯的 TK 面临的情况稍有不同,提交一个漏洞之后,厂商确认漏洞的时间为半年到两年不等,确认漏洞的时候还会告诉 TK,我们不能对外透露漏洞修复的进度,当然你也不能知道漏洞什么时候会被补好。总之,再见。

TK曾经面临的情况还有:

杳无音讯型:辛苦发现的安全问题投递给厂商之后石沉大海。

反咬一口型:你找我们漏洞?你究竟是什么居心?

反复无常型:厂商觉得他找到的问题根本不算一个漏洞,不予接收;两年后,厂商部门领导换人,严重致谢另一个白帽子提交的同一个漏洞。

他只是千万个白帽子的缩影,在那个年代。

处理一个漏洞至少需要企业内部两个部门合作:漏洞接收部门+产品开发部门。真实情况还复杂得多。如果涉及到多个部门,为了避免麻烦或不稳定,可能部门之间还会相互推诿,这些甚至已经上升成为公司政治因素。

当时我能猜到这些原因,但这并不能消除我的痛苦。例如一个醉汉无端打你,你知道原因,但你仍然愤怒。

TK 说。

至于有人肯为漏洞发放奖励,则是2013年以后的事情了。

说到底,这是个经济学的问题。在人们意识到石油的价值之前,它只能用来点灯、做饭,不会比柴火卖更多的钱。对于漏洞来说,当年不给钱正常,现在给钱也正常。因为安全的价值变大了。

我觉得这里面最大的功劳在于谷歌。当年 Chrome 推出的时候,谷歌第一次把安全作为一张牌,用来和 IE 竞争。安全在这个产品的卖点中,即使没有50%,也有20%-30%。当然,谷歌重视安全不是根本原因,也只是一个结果。根本原因是安全真的变得重要了,IE当时糟糕的安全性导致了很多用户被入侵。在这个背景下,一款主打安全的产品会很有竞争力。

然后 TK 就去拿了微软的十万美金漏洞奖励。

然后他成为了我们认识的 TK。

然后他加入了腾讯成立了玄武实验室。

【玄武实验室的微博背景图,体现了 TK 教主的所有身份:医生+黑客+外星人】

贡献腾讯就是普度众生

玄武实验室有两个主要任务,一方面对外发布安全研究成果,一方面对内支持腾讯全系列产品的安全。

这两类任务的比重是一半一半。TK 并不认为把自己的才智倾注到腾讯一家公司有什么不妥:

很多人都会觉得,对外发布成果很有意义,因为可以影响很多人。例如我最近发现的 Windows 平台的 BadTunnel 漏洞,可以影响所有的 Windows 版本,范围非常广泛。

但是如果你理智地想一想,腾讯有几亿用户,这么大的用户体量,只要能在安全上做出一点改进——不用很高深,只要能真正运用一些技术——就可以让几亿人变得更安全。这样的工作同样意义非凡。

然而出于保密原因,TK 为腾讯所做的具体项目很多都不能透露,他称之为:“国之重器,不可示人。”

在仅有的一些可以透露的项目中,有一个让他印象深刻:

腾讯手机管家想要研发一个功能,希望通过技术手段发现伪基站,从而帮助用户免受电信诈骗侵扰。但是做软件出身的手管团队并没有太多的把握,于是求助于玄武实验室。

虽然在这个领域我没有具体做过很多事,但看过不少相关研究,知道这是可以做到的。于是我选了几篇电信行业技术期刊上的相关论文推荐给手管的技术人员,又给他们讲了我的理解。

最后手管团队经过几个月的努力,综合运用多种手段,终于解决了这个问题。现在手机管家可以比较准确地识别伪基站,保护用户。

在做某个内部项目的时候,教主同时布置给刚加入玄武实验室的几个应届生同学一个任务,让他们用在项目中锻炼出的技术去研究世界主流的杀毒软件本身是否存在漏洞。几个月下来,他们的结论越来越震撼:

大部分的杀毒软件都对系统本身的安全机制造成破坏,在这种情况下, 黑客可以“踩着”杀毒软件冲破系统。

这也成为了今年春天玄武实验室在温哥华 CanSecWest 安全会议的议题。

像这样的“神来之笔”对于 TK 来说,似乎是生活的常态。

【在微软致谢的百人名单中,Tombkeeper 屈居第二】

当周围暗下去:BadTunnel

去年四月,我去深圳出差。在飞机上看书不方便,我通常喜欢坐着瞎想。那一次我有三个半小时的时间。我喜欢在大脑中模拟一个用户的操作,然后推演其中的细节,我忽然意识到可能有一个问题:

因为Windows实现了很多协议和功能,但这些协议和功能是由不同的人设计和实现的。每个人当然都只对自己的工作负责。这些协议单独看起来都没什么问题。但操作系统是需要整合这些协议一起工作的。这时候漏洞就出现了。而之前没有人去统揽全局地看它们之间的协作是否存在安全问题。

这和医药学的情况类似,每种药出厂的时候,都确保了危害是可以接受的。但是它们配伍后就可能对人伤害很大,是不能一起用的。

这个大牛生生在大脑中推演出了一个惊天漏洞。

玄武实验室把这个漏洞命名为“BadTunnel”。TK 告诉雷锋网,这在 Windows 漏洞历史上都会是很重要的。

当年也有过影响比较大的漏洞,比如冲击波蠕虫用的漏洞,但即使那个漏洞也不能影响所有Windows版本。最重要的是,那已经是十多年前的事情了。如今Windows安全性已经完全不可同日而语,所以再次出现这样级别的漏洞,是非常意外的事情

因为工作忙,两个月间 TK 对于这个漏洞的研究时间累计只有一个星期,但是他陷入研究状态的时候却是“疯狂投入”。

看起来我仍然是日常的样子,但是我内心的状态不同。专注于研究的时候会感觉周围都比较昏暗,就好像只开了一盏台灯。

作为玄武实验室对外发布的诸多重磅漏洞之一,BadTunnel 再次为 TK 赢得了微软的五万美金奖金,TK 告诉雷锋网(搜索“雷锋网”公众号关注),他获得的所有奖金都没有用来消费,反而是一直存在银行,准备给他的小孩去美国留学用。

这些钱上美国的医学院还不够,不过一般的专业差不多了。

他看上去很满意。

在知乎上有这样一个问题:当你的能力处在你所在行业的顶端或前端时,是一种什么样的体验?

有一个答案获得了168个赞,位居第一。这个答案来自 TK:

“艺无止境,诚惶诚恐。”

- 又有银行因网络安全/数据安全问题被“双罚”,科技部人员负有责任

- Claude Desktop被曝秘密写入浏览器后门文件

- CDIE2026 圆满收官 以AI生产力落地书写数字化转型新答卷

- AttackEval:十类提示注入攻击的有效性评估框架

- CNCERT发布2026年人工智能大模型安全众测活动公告

- NIST突然宣布:漏洞太多,处理不过来了

- AI安全得查祖宗三代?Anthropic新Nature论文揭秘大模型潜意识传染

- AI误发收款码,个人信息和幻觉问题引发多起“乌龙交易”

- 从Claude Code源码泄露看代理式开发工具安全风险

- Akamai警示量子威胁:互联网“换锁时代”已至,后量子安全部署刻不容缓

大会上展示对条形码的破解.jpg)