Fortinet: 全球2016年第四季度全球医疗行业威胁分析与报告

责编:mhshi |2017-03-13 14:11:58该“全球医疗行业威胁分析与报告”探讨了2016年第四季度全球医疗保健行业的威胁趋势。所采用的威胁数据是 FortiGuardLabs威胁研究与响应团队基于全球50个国家的454家医疗保健公司的传感器所获得的。

FortiGuard Labs 及其遍布世界各地的200多位研究人员和分析师每年要进行400,000多小时的威胁研究,监控并分析200多万个传感器收集的威胁遥测数据。由此生成的威胁情报可有效的帮助我们准确分析当前的威胁和进一步检测新兴威胁、改进我们的检测和预防技术、为世界各地的300,000多客户提供近实时的可执行威胁情报。平均来说,我们每分钟查封180,000个恶意网站,阻止220,000僵尸网络攻击尝试,挫败733,000网络入侵企图。迄今为止,已发现了339个零日威胁,这已经成为行业纪录。

在下面的报告中,我们将关注 FortiGuard Labs 在2016年第四季度中检测到的针对全球医疗行业的五大恶意软件、勒索软件、移动恶意软件、IPS事件、僵尸网络和渗透代码工具包。

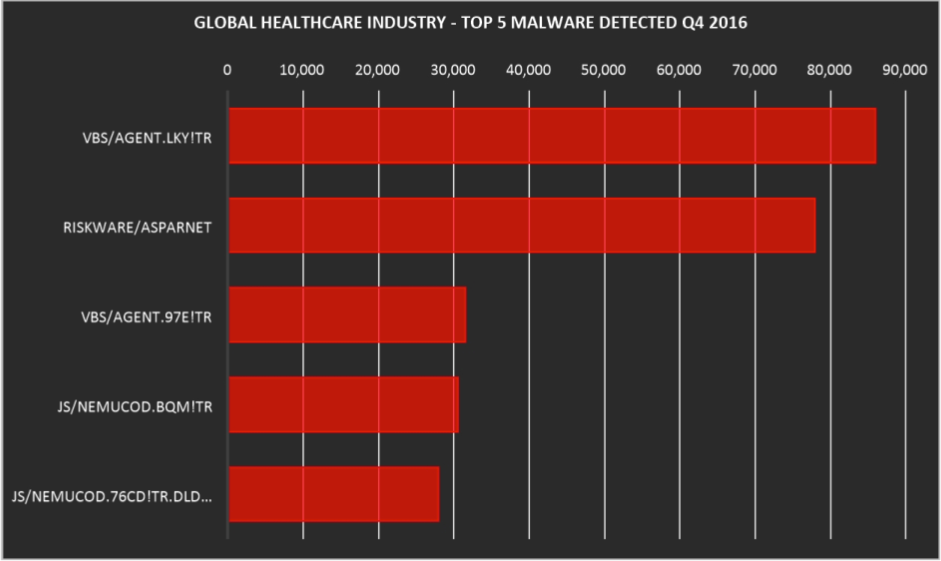

五大恶意软件

全球医疗行业——2016年第四季度检测到的五大恶意软件

检测到的五大恶意软件中的大多数均因充当勒索软件攻击的初始攻击向量而闻名,而顶层攻击来自基于VB脚本的dropper木马程序(VBS/Agent.LKY!tr),该木马程序可以在攻击的第二阶段下载勒索软件。排名第二的是“Riskware/Asparnet”,这是一种通常无意安装的软件类型,并在用户不知情的情况下偷偷收集敏感信息。

列表中的剩余恶意软件也被认为是droppers木马型勒索软件(VBS/Agent.97E!tr、JS/Nemucod.BQM!tr 和 JS/Nemucod.76CD!tr.dldr)。JS/Nemucod(及其变体)是非常有名的基于JavaScript的恶意软件家族,通过垃圾邮件植入目标设备并将多余的恶意软件(主要是勒索软件)下载到个人电脑中。例如,一封电子邮件通过附带加密的JavaScript附件的典型 Nemucod 垃圾邮件植入目标设备。解密 JavaScript 之后,我们可以看到其试图从黑客控制的网站下载文件到用户临时文件夹。下载的文件是可执行文件,稍后用于加密用户的文件。

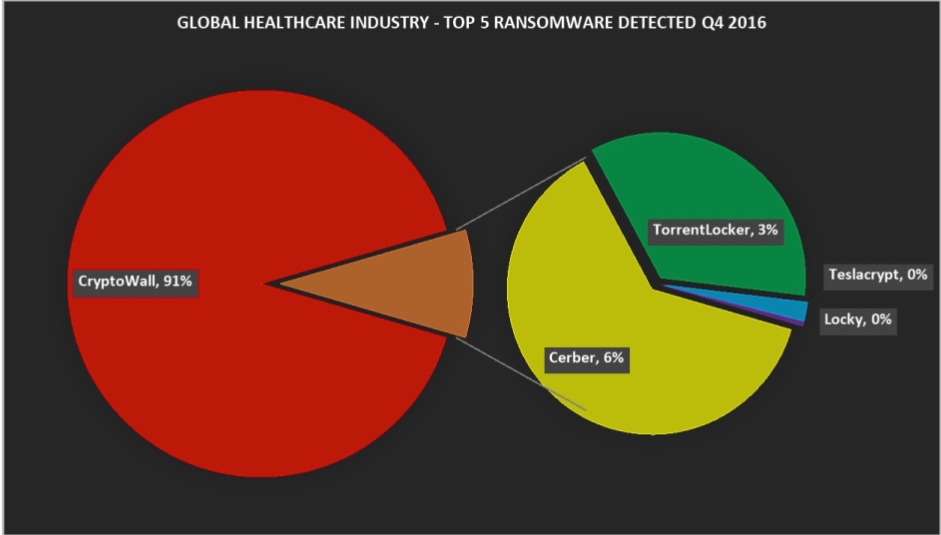

五大勒索软件

全球医疗行业——2016年第四季度检测到的五大勒索软件

我们观察到的最活跃勒索软件是 CryptoWall,在所有检测到的勒索软件感染事件中占据90%以上份额。与大多数类型的勒索软件一样,CryptoWall 劫持受害者的数据,对文件进行加密,然后索要赎金以解密这些文件。恶意软件会显示一则信息告知受害者:他们的文件已经被加密,而且他们必须在限定的时间内支付赎金,否则赎金将涨价。为最大程度地隐匿自己的身份,恶意软件的作者使用 Tor 网络并且要求以比特币支付赎金,我们注意到这种趋势越来越普遍。

排名第二的是Cerber,检测到的感染率为5%左右。Cerber 具有与 CryptoWall 几乎相同的勒索软件特征。

TorrentLocker、TeslaCrypt 和 Locky 是我们检测到的其他几种勒索软件,在其他行业中也很常见。

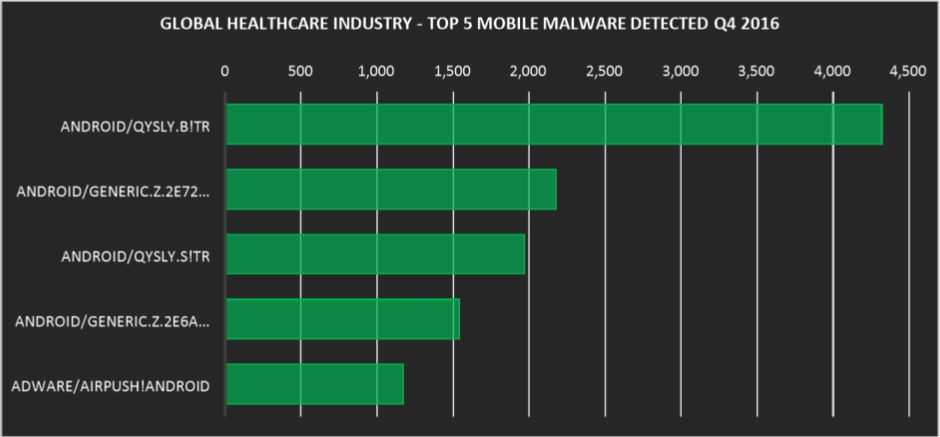

五大移动恶意软件

全球医疗行业——2016年第四季度检测到的五大移动恶意软件

针对安卓系统的恶意软件占据整个五大移动恶意软件排行榜。这可能是因为安卓设备通常允许用户轻松安装来自第三方的应用程序,而这些应用程序在下载时可能会附带基于安卓系统的恶意软件。

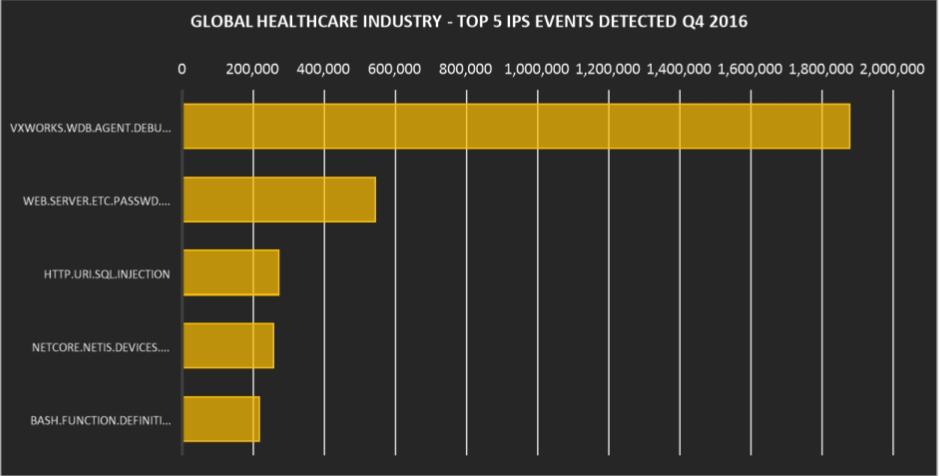

五大入侵防御系统(IPS)事件

全球医疗行业——2016年第四季度检测到的五大入侵防御系统(IPS)事件

VxWorks.WDB.Agent.Debug.Service.Code.Execution 在检测到的 IPS 事件中排名榜首,攻击次数将近200万。VxWorks 是一种操作系统,适用于包括医疗设备在内的嵌入式设备(或物联网,因为目前物联网众所周知),比如 CT/PET/X 射线仪器、输液泵、个人活动监视器、以及其他多种设备。该漏洞最早发现于2010年,但是我们在2016年(在补丁已经可用的情况下)仍然能够检测到针对该漏洞的攻击活动,表明威胁实施者可能正在试图利用存在漏洞的嵌入式设备,这些设备具有以下特点:

- 具有较长的补丁周期,或者

- 很少安装补丁,甚至

- 根本没有安装补丁!

在如上所示的五大入侵防御系统(IPS)事件中,我们还注意到:某些攻击活动旨在寻找配置错误的、基于Unix的网页服务器(可能会从/etc/passwd暴露操作系统用户名);某些攻击活动试图针对网页应用程序进行 SQL 注入,还有一些攻击活动则瞄准存在漏洞的 Netcore/Netis 路由器和多种Bash漏洞(aka ShellShock)。

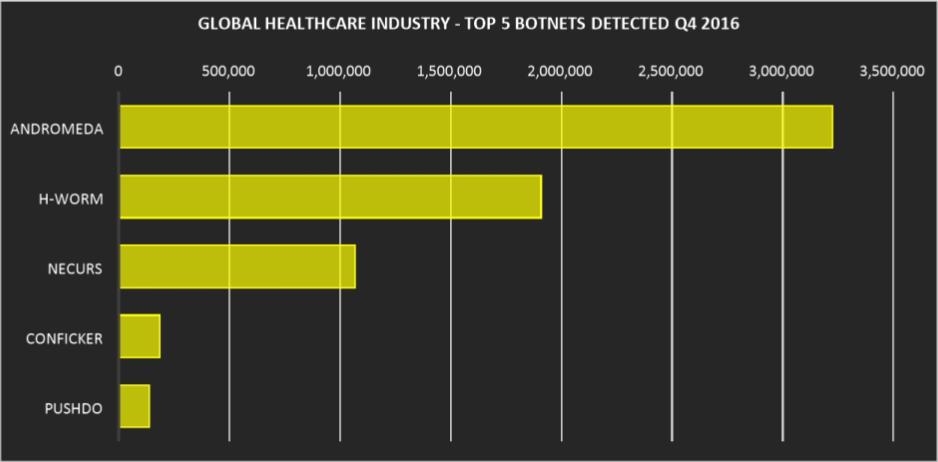

五大僵尸网络事件

全球医疗行业——2016年第四季度检测到的五大僵尸网络

我们检测到的最活跃僵尸网络是 Andromeda,这是一个模块化僵尸程序,其包含的装载程序可以下载模块并且从其C2服务器进行更新。该装载程序具有反虚拟机和反调试特征,这也是其能够成为广受欢迎的僵尸网络的原因。排在其后的是 H-Worm、Necurs、Conficker 和 Pushdo。

H-Worm 是一种基于 VBscript 的僵尸网络,允许威胁实施者盗窃敏感信息并发送到其C2服务器,而 Necurs 则用于传播与 Locky 勒索软件有关的恶意软件。Conficker 是已知的最大僵尸网络之一,自2008年以来一直为非作歹。通常情况下,该僵尸网络渗透存在漏洞的 Windows 系统,并且通过扫描和感染其他存在漏洞的系统以蠕虫的方式蔓延。被感染的系统最终将沦落为僵尸网络。我们在2016年仍然能检测到 Conficker 攻击活动,这表明互联网中仍然存在感染了该恶意软件的 Windows 系统。Pushdo 也是一种已经存活数年之久的僵尸网络,因为参与大规模垃圾邮件活动而闻名。

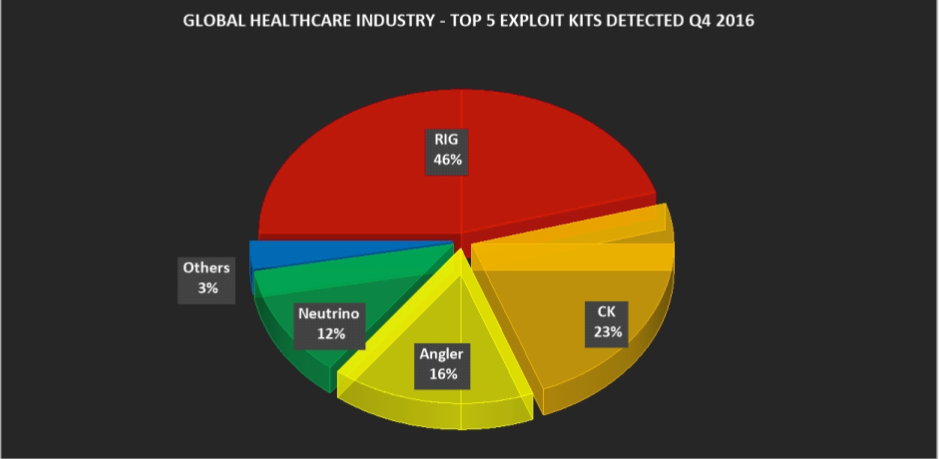

五大渗透代码工具包

全球医疗行业——2016年第四季度检测到的五大渗透代码工具包

RIG 是2016年检测到的最活跃渗透代码工具包,检出率为46%;与大多数渗透代码工具包一样,RIG 在渗透成功之后主要进行勒索软件传播。

排名第二的CK为23%,紧随其后的是Angler(16%)、Neutrino(12%)、以及其他不太流行的渗透代码工具包(3%)。这些渗透代码工具包中的大多数还可用于勒索软件传播。

总结

我们可以从上述威胁研究结果中发现医疗保健行业与规模更大的IT行业面临或多或少相同的威胁。从恶意软件的角度来看,大多数感染都是基于勒索软件的,因为敏感的医疗保健数据被加密之后,成功收取赎金的概率很高。我们还注意到 CryptoWall 是2016年第四季度医疗保健行业最盛行的勒索软件,而基于安卓系统的恶意软件则占据移动恶意软件排行榜的前五名。有趣的是,我们还发现针对已存在6年之久的 VxWorks 漏洞的攻击活动在检测到的IPS事件中排名榜首,这可能表明威胁实施者在试探并渗透攻击运行 VxWorks 嵌入式系统且未安装补丁的医疗设备时也是抱着碰碰运气的心态。Andromeda是已检测到的最活跃的僵尸网络,其复原能力很强,自2011年以来一直存活至今。最后,我们检测到的五大渗透代码工具包都可用于传播勒索软件。如果正确规划并执行多层次安全防护措施,还是可以缓解上述所有威胁带来的危害的。

- 以色列国防军禁止高级军官使用安卓手机,强制使用iPhone

- 《公安机关网络空间安全监督检查办法》草案与旧版对比

- 完整议程|12.10-11第二十届中国IDC产业年度大典北京·首钢园启动

- 赛可达实验室携手国际网安盛会,AVAR 2025即将开幕!

- AI全面渗透网络攻击!趋势科技发布2026年六大网络威胁预测

- 2025暴露面管理市场指南:现代风险与暴露面管理平台的演进

- SaaS安全大崩盘!又一起重大攻击,超200家大中型企业数据泄露

- 加紧突破低空智联网建设难题,保障低空运行安全

- 从“高可用”到“高韧性”:企业如何构建不“怕”故障的架构?

- Fortinet CISO预测2026年安全行业:AI重构攻防,CISO以弹性掌舵