wallet比特币病毒加密数据后的应急处理方案

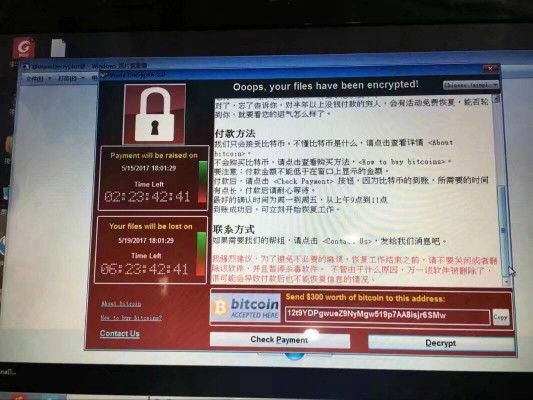

责编:mhshi |2017-05-13 05:05:335月12日,一场网络病毒风暴迅速席卷全球,包括英国、意大利、俄罗斯在内的近百个国家遭遇勒索病毒的攻击,损失惨重。

经过初步调查,此类勒索病毒传播扩散利用了基于445端口的SMB漏洞,大量重要信息被加密,只有支付高额的比特币赎金才能解密恢复文件,损失严重。

此次远程利用代码和4月14日黑客组织Shadow Brokers(影子经纪人)公布的EquationGroup(方程式组织)使用黑客工具包有关。

其中的ETERNALBLUE模块是SMB 漏洞利用程序,可以攻击开放了 445 端口的 Windows 机器,实现远程命令执行。微软在今年3月份发布的MS17-010补丁,修复了ETERNALBLUE所利用的SMB漏洞。目前基于ETERNALBLUE的多种攻击代码已经在互联网上广泛流传,除了捆绑勒索病毒,还发现有植入远程控制木马等其他多种远程利用方式。

根据统计,目前国内平均每天有不低于5000台机器遭到基于ETERNALBLUE的远程攻击,并且攻击规模还在迅速扩大。

此次利用的SMB漏洞影响以下未自动更新的操作系统:

Windows XP/Windows 2000/Windows 2003

Windows Vista/Windows Server 2008/WindowsServer 2008 R2

Windows 7/Windows 8/Windows 10

Windows Server 2012/Windows Server 2012 R2/Windows Server 2016

个人预防措施:

1.未升级操作系统的处理方式(不推荐,仅能临时缓解):

启用并打开“Windows防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则。

2.升级操作系统的处理方式(推荐):

建议使用自动更新升级到Windows的最新版本。

学校缓解措施:

1.在边界出口交换路由设备禁止外网对135/137/139/445端口的连接;

2.在网络核心主干交换路由设备禁止135/137/139/445端口的连接。

建议加固措施:

1.及时升级操作系统到最新版本;

2.勤做重要文件非本地备份;

3.停止使用Windows XP、Windows 2003等微软已不再提供安全更新的操作系统。

【延伸阅读】勒索病毒、敲诈者病毒、wallet比特币病毒加密数据后的应急处理方案

发现病毒加密数据之后应该立即做如下几点:

1:立即断网。

2:立即检查病毒加密时间。(观察文件修改时间)

规则A:立即断电或关机。若勒索加密病毒运行加密的时间在0-2小时内,根据你的主机文件个数和数据容量多少,一般情况下1小时内病毒会加密完成,若你的文件个数和容量比较大,病毒加密时间会时间更长。

规则B:不要关机,如果你发现加密时间已经超过5小时以上,这是你就是关机也没有用了,所以建议不要关机,这是病毒进程还在内存,对于破解病毒来说,很多密钥可能在内存或缓存文件,关机会导致这些重要的数据丢失或改变或覆盖,不利于后面的数据解密。

3:杀毒软件

往往中毒的主机杀毒软件都没有防守住,所以它杀不掉病毒,目前据我们的统计,杀毒软件是无法直接解密数据的,所以一般情况下无需运行杀毒软件(此时杀毒软件进程多数被终止了),也无需安装新的杀毒软件,因为这些操作都会删除部分感染文件,对于重要被感染的数据万一被杀毒软件清除,就不利于数据恢复。

4:寻找专业机构。

数据被病毒加密勒索,十万火急,特别是wallet病毒,往往加密对象是服务器主机,严重影响企业日常运行,但是我们建议是,慌乱之中不要急。坚持专业途径解决问题。

规则A:勒索病毒恶性程度很高,采用高级的加密算法,非展业人士自己不要尝试,以免感染别的主机扩大故障

规则B:寻求专业的数据恢复公司,寻找专业人员协助解密。

规则C:不要轻易交纳赎金,这样会助长犯罪分子的气焰,另外黑客犯罪分子一般在国外,支付比特币赎金后如何保障付款安全,风险极大,我们已经碰到过用户付钱后,仍然无法解密数据案例

文章来源:网络