独家锁定年度最大病毒团伙 峰值感染用户或接近4000万

责编:gltian |2019-04-30 10:38:004月29日,腾讯安全御见威胁情报中心发布消息称,近日通过对幽虫、独狼、双枪、紫狐、贪狼等多个病毒木马家族的技术特点、病毒代码的同源性、托管等线索进行多维度综合分析,得出了一个惊人的结论:这5个在国内持续活跃、影响恶劣的病毒家族,背后实际上由同一个黑客组织操控!此次重大发现,意味着一个以锁定浏览器、刷量、挖矿、静默安装软件为主要牟利手段、病毒木马“势力”盘根错节的黑客团伙即将走到尽头。

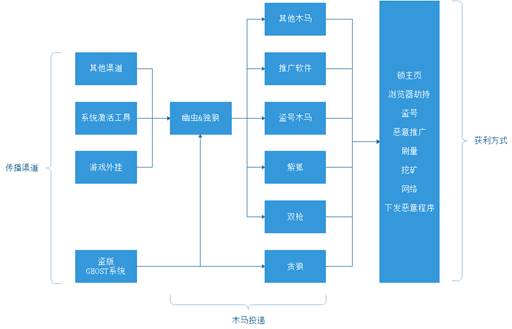

从2018年初至今,国内多家安全厂商曾先后发现幽虫、独狼、双枪、紫狐、贪狼等多个病毒木马家族,这些病毒主要利用盗版Ghost系统、激活破解工具、热门游戏外挂等渠道传播,在用户电脑上安装Rootkit后门,然后通过云端控制下载木马、强制安装互联网软件、篡改锁定用户浏览器、刷量、挖矿等多种主流黑产变现手段牟利,对广大网友的财产及信息安全造成严重威胁。

(图:该病毒木马团伙产业链路说明)

据腾讯安全技术专家介绍,自诞生之日起,这个超大的病毒团伙就与国内众多杀毒厂商斗智斗勇,一个团伙在安全软件联合打击下消退,很快就有一个新的团伙取而代之,在安全圈臭名远扬。数据显示,该类病毒在去年7-8月最为活跃,日均感染用户高达3000-4000万,至今仍有超过200万台电脑被其控制。同时,受害者分布全国各地,其中广东、山东、江苏等地区最为严重。

(图:病毒木马传播趋势)

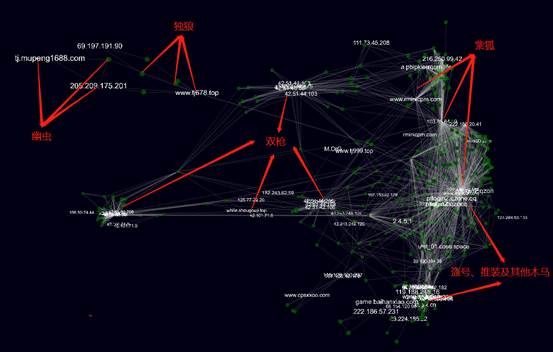

在此次事件中,腾讯安全御见威胁情报中心依据腾讯安全大脑能力,对双枪、紫狐、幽虫和独狼系列木马进行深度追踪、研究判断,在掌握不法分子的攻击手段之后,最终被聚类到同一家族T-F-8656。腾讯安全大脑从家族T-F-8656中筛选出部分关键节点,并使用3D模式进行可视化展示,发现幽虫、独狼、双枪、紫狐以及关联到的盗号、恶意推装木马之间联系极其紧密,层次清晰。同时,各个木马家族之间分工明确,环环相扣,组成了一个完整的黑色产业闭环,像是经过精心设计的结构。

(图:T-F-8656家族3D可视化展示)

从作案手法来看,也再次佐证了这一观点。经分析,腾讯安全技术专家发现双枪和贪狼病毒出自同一作者之手,病毒作者疑似与贵阳市某云世纪科技有限公司之间存在明显相关性。目前,该公司旗下的多个站点已变成博彩网站,病毒作者极有可能在获得丰厚收益之后,暂时转行避风,以此逃避网安机构的追查。

(图:与病毒作者相关科技公司已变博彩网站)

此次年度最大病毒团伙能够现形,腾讯安全大脑在其中发挥了积极价值。腾讯安全大脑依托腾讯近20年安全经验积累,融合AI、大数据、移动互联网、云计算等新兴技术,整合腾讯安全联合实验室和众多安全专家的顶尖技术能力,对海量安全数据进行收集、分析、处理,从而提供安全态势感知、溯源分析、风险趋势预测、智能化辅助决策、安全协同处置等智慧安全能力,是腾讯安全着力打造智慧安全的核心引擎。

(图:腾讯安全大脑系统展示)

- AI安全得查祖宗三代?Anthropic新Nature论文揭秘大模型潜意识传染

- AI误发收款码,个人信息和幻觉问题引发多起“乌龙交易”

- 从Claude Code源码泄露看代理式开发工具安全风险

- Akamai警示量子威胁:互联网“换锁时代”已至,后量子安全部署刻不容缓

- 《关于推进行业高质量数据集建设行动的实施方案》公开征求意见

- AI看病靠谱吗?“80%初步诊断是错的”

- 547个安全漏洞!22家顶尖机构的量子模拟框架,80%沦陷

- OpenAI也搞“Mythos”?网络安全版GPT-5.4-Cyber对外亮相

- Anthropic新模型颠覆网络安全:美英德政府加急评估影响,传统漏洞或不复存在

- 细节披露:黑客借助AI攻破墨西哥九家政府机构,窃取数亿公民数据