腾讯安全玄武实验室提交Apache Dubbo高危漏洞,官方已发布修复版本

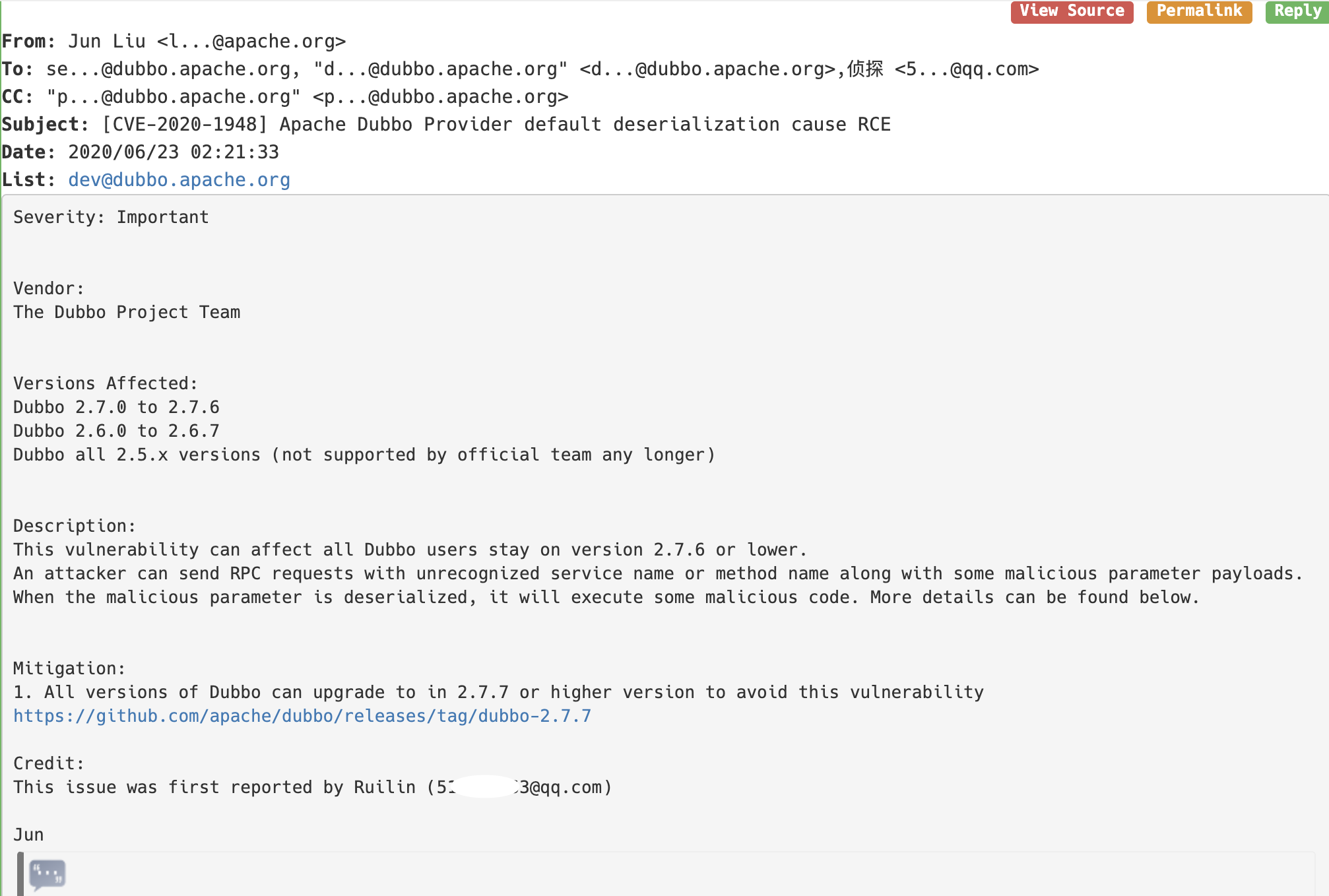

责编:gltian |2020-06-24 17:27:456月23号,开源框架Apache Dubbo披露了一项默认反序列化远程代码执行漏洞(CVE-2020-1948)和相应的修复方案。该漏洞由腾讯安全玄武实验室研究员于去年11月首次提交。

Apache Dubbo擅长处理分布式和微服务系统远程调用。据Apache 官方信息显示,包括阿里巴巴、网易云音乐、去哪儿、中国人寿、中国电信、当当网、滴滴出行、海尔和中国工商银行等在内的150多家企业使用该框架进行分布式系统和微服务集群的构建。此次漏洞被定义为高危漏洞,攻击者可以发送未经验证的服务名或方法名的RPC请求,同时配合附加恶意的参数负载。当恶意参数被反序列化时,它将执行恶意代码。理论上所有使用这个框架开发的产品都会受到影响,可能会导致不同程度的业务风险,最严重的可能导致服务器被攻击者控制。

目前Apache Dubbo已经发布了2.7.7版本,并通知开发者通过升级新版本来规避该漏洞的影响。腾讯安全玄武实验室建议,因无法直接通过与该服务交互来判断Dubbo的版本,建议用户通过排查Dubbo所使用的注册中心(如zookeeper、 redis、nacos等)中所标示的Dubbo服务端版本号来确定,由此来做对应的防护以及修复处理。腾讯云防火墙、腾讯T-Sec主机安全(云镜)、腾讯T-Sec高级威胁检测系统(御界)也已发布了检测工具,帮助开发者展开安全自查。

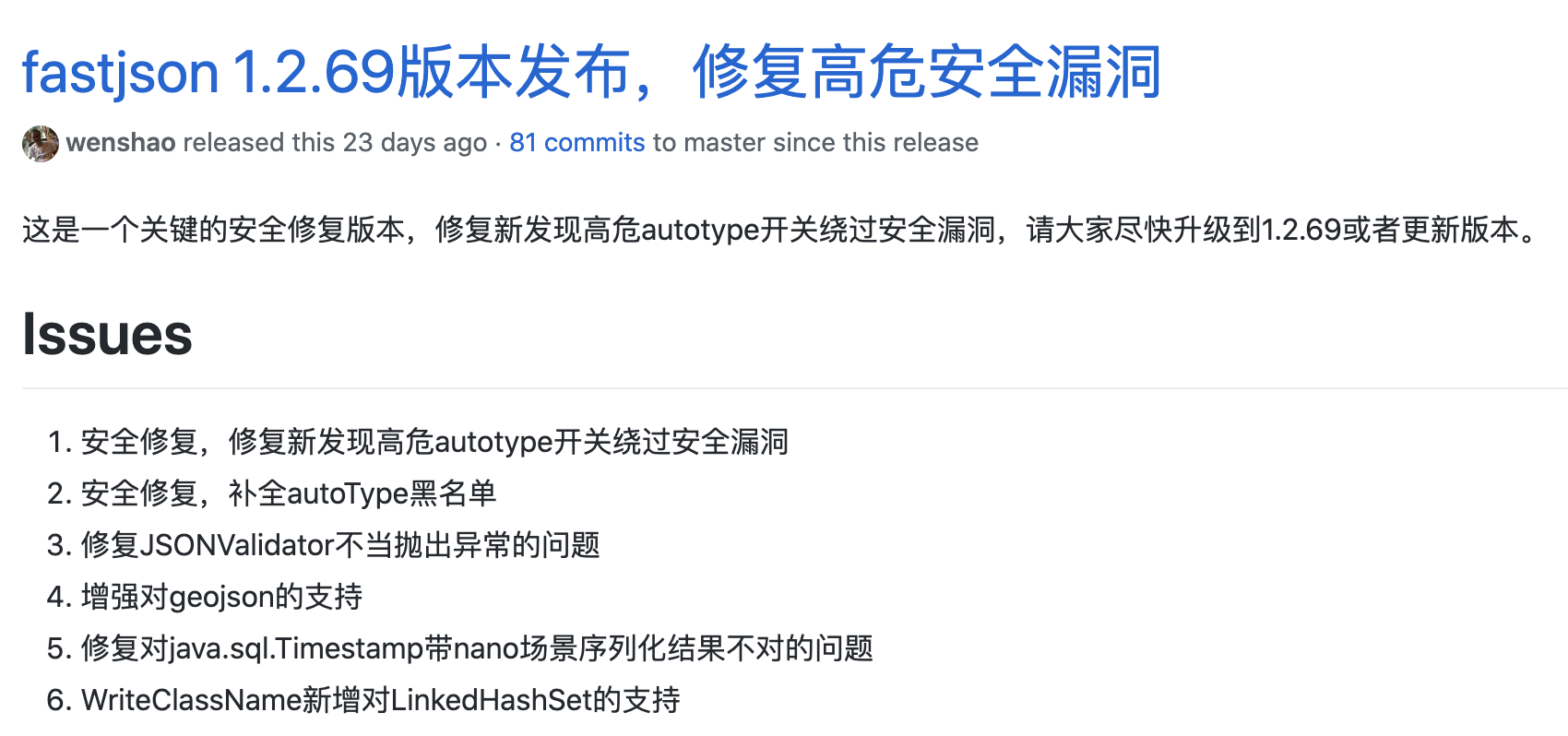

上个月,腾讯安全玄武实验室发现了开源JSON解析库Fastjson 存在远程代码执行漏洞,autotype开关的限制可被绕过,然后链式地反序列化某些原本是不能被反序列化的有安全风险的类。该漏洞被利用可直接获取服务器权限,被官方定级为高危安全漏洞。6月初,Fastjson已经发布了新版本,修复了该漏洞。

腾讯安全玄武实验室被行业称为“漏洞挖掘机”,已经发现并协助国内外知名企业修复了上千个安全问题,对外报告的漏洞中,仅有CVE编号的就超过800个,2015年针对条码阅读器的安全研究成果“BadBarcode”、2016年针对微软网络协议的研究成果“BadTunnel”、2017 年针对移动应用的研究成果“应用克隆”、2018年针对屏下指纹验证技术的研究成果“残迹重用”都曾经在业内引发广泛的关注。凭借输出的漏洞研究报告,玄武实验室连续多年在国家信息安全漏洞共享平台原创积分榜上位居第一。

- 又有银行因网络安全/数据安全问题被“双罚”,科技部人员负有责任

- Claude Desktop被曝秘密写入浏览器后门文件

- CDIE2026 圆满收官 以AI生产力落地书写数字化转型新答卷

- AttackEval:十类提示注入攻击的有效性评估框架

- CNCERT发布2026年人工智能大模型安全众测活动公告

- NIST突然宣布:漏洞太多,处理不过来了

- AI安全得查祖宗三代?Anthropic新Nature论文揭秘大模型潜意识传染

- AI误发收款码,个人信息和幻觉问题引发多起“乌龙交易”

- 从Claude Code源码泄露看代理式开发工具安全风险

- Akamai警示量子威胁:互联网“换锁时代”已至,后量子安全部署刻不容缓