一款检测数据中心安全防护能力的开源工具

责编:gltian |2022-03-09 15:05:55

Infection Monkey是一款模拟攻击的开源工具,也是首批在零信任框架上运行的安全工具之一,用于测试数据中心防御网络边界泄密和内部服务器感染的能力。Infection Monkey可帮助用户验证现有的安全解决方案,并从攻击者的视角呈现内部网络情况。

Infection Monkey由两个独立的组件构成:monkey是感染机器的工具,monkey island则是接收monkey报告的专用服务器。它可以通过数据中心的网络自我传播,并将结果报告给集中式服务器。

这款工具的工作原理是:monkey使用预定义的密码、常见的逻辑漏洞和mimikatz在数据中心内传播。使用的一些漏洞利用方法针对SSH、SMB、WMI、Shellshock及更多目标。Infection Monkey可以在包括Windows、Docker和Linux在内的多个平台上运行。

在Windows中安装和设置Infection Monkey很容易,只需下载并启动桌面图标,然后验证用户的签名证书即可。一旦安装和设置完成,系统要求用户创建一个账户,该账户将用于访问island。然后,用户将通过端口5000访问island IP,并登录。接下来选择运行monkey,让它开始工作。

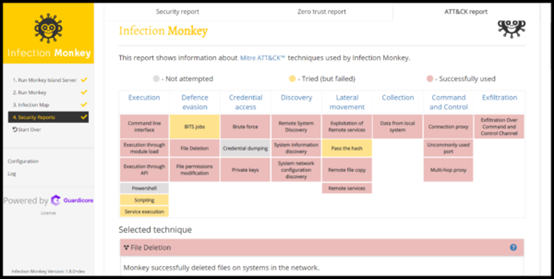

除了检测网络泄密和登录信息泄漏外,Infection Monkey还可以进行勒索软件模拟、零信任评估和ATT&CK评估等。它还可以在Monkey island服务器或用户选择的特定机器上运行,因而这款工具具有更强的兼容性。

以下是来自GitHub的几个屏幕截图:

这款工具的目标是数据中心,它采用GPLv3许可证,完全免费,几乎可以在任何平台上运行,而且有大量的实用工具,有助于保护任何网络,值得企业试一下。

参考链接: