从微软、Okta和HubSpot的3起泄密事件,看SaaS平台安全防护

责编:gltian |2022-04-13 16:18:45

3月下旬,微软、Okta和HubSpot三大科技公司相继报告发生了数据泄密事件。前两起事件均出自DEV-0537(又叫LAPSUS$)之手,这个犯罪团伙利用的攻击技术并不复杂却屡试不爽。

这些攻击事件给人的一个启示是,SaaS平台的设备安全很重要。当攻击者通过特权账户从受攻击的设备访问SaaS应用软件时,再安全的SaaS平台也会受到攻击。企业需要充分利用将设备安全态势与SaaS安全相结合的解决方案,以实现全面的端到端保护。

此外,恶意分子不断完善和改进攻击方法,迫使企业不断留意SaaS安全,并确定优先级。仅靠强密码和SSO解决方案远远不够,企业需要采取更多的安全措施,比如强MFA、IP地址允许列表以及阻止不必要的访问等,以确保企业网络安全。

SaaS安全态势管理(SSPM)等自动化解决方案可以帮助安全团队应对这些问题。以下是根据公开披露的信息对这三起泄密事件的复盘,并建议企业采取最佳实践,以免受到此类攻击事件的影响。

微软数据泄密事件:MFA有缺口

3月22日,微软安全团队披露了DEV-0537对其发动攻击的信息。据称是由于微软的一个帐户被盗,导致源代码失窃和发布。微软并未透露该起泄密事件是如何发生的,但确实提醒用户犯罪团伙LAPSUS$大肆招募电信、知名软件开发商、呼叫中心及其他行业的员工来分享登录信息。

微软提出以下建议,以保护用户免受攻击。

•加强实施MFA(Multi-Factor Authentication,多因子验证,简称“MFA”)——MFA缺口是攻击者的一条关键攻击途径。企业应设置MFA选项,并尽可能限制短信和电子邮件,比如使用Authenticator或FIDO令牌。

•需要运行良好且受信任的端点——企业应持续评估设备安全性,通过配置安全设备,确保访问SaaS平台的设备符合安全策略。

•为VPN配置现代身份验证选项——VPN身份验证应充分利用现代身份验证选项,如OAuth或SAML来确保安全。

•加强和监控企业的云安全态势——企业起码应为用户设置有条件的访问,要求其采用MFA,并阻止高风险用户登录。

Okta泄密事件:特权用户缺乏设备安全性

Okta将其部分支持客户的服务分包给了Sitel Group。1月21日,Okta安全团队成员收到警报,称一个新的多因子验证已从新位置添加到了Sitel Group员工帐户。

经调查发现,有人使用远程桌面协议闯入了Sitel一名工程师的计算机。由于这名工程师对系统的访问权限有限,他无权创建或删除用户,也无权下载客户数据库,其对客户数据的访问也非常有限,因此对Okta客户造成的影响比较小。

尽管该起事件造成的破坏有限,但也给世人三个重要的安全教训。

•确保从设备到SaaS的安全性——说到防范泄密事件,为SaaS环境确保安全还不够。确保高权限用户使用的设备安全至关重要。企业应审查高权限用户名单,并确保其设备安全可靠。

•实施MFA——单点登录(Single Sign-On,简称“SSO”)还远远不够,重视SaaS安全的企业还必须添加MFA安全措施。此次事件就印证了这一点,MFA新的多因子验证的添加让Okta安全团队得以发现这起事件。

•事件监控——检查MFA更改、密码重置、可疑登录及更多事件对于确保SaaS安全至关重要,应每天执行此类操作。在这起安全事件中,安全人员在事件监控日志中发现异常变化后才发现了Okta漏洞。

HubSpot泄密事件:员工信息被泄露

2022年3月21日,HubSpot报告了发生在3月18日的泄密事件。恶意分子窃取了HubSpot一名员工用于支持客户的帐户信息,进而访问了HubSpot的多个权限帐户,并导出联系人数据。

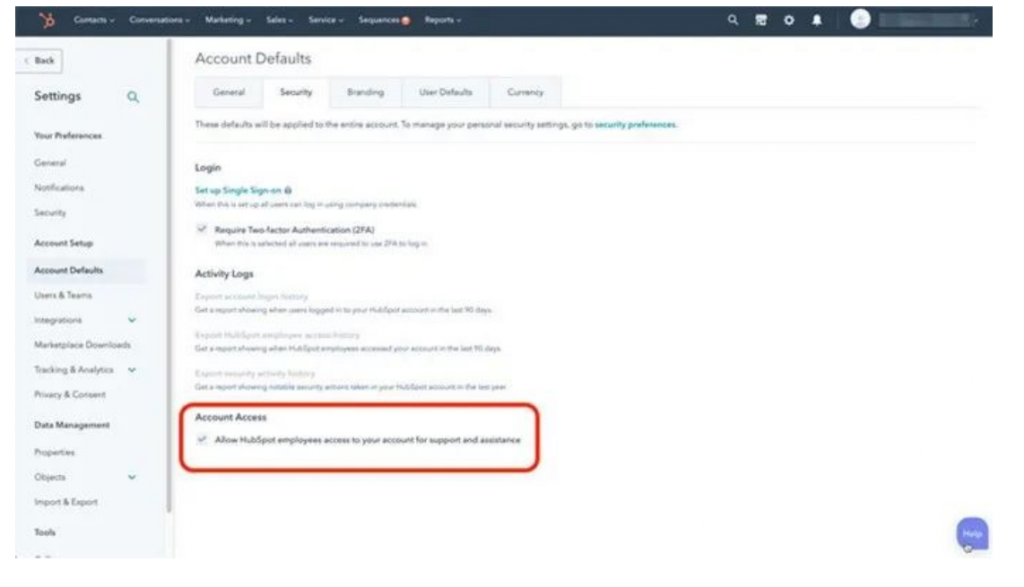

此前对有关事件的信息披露很少,因此对这类攻击的防范颇具挑战性。不过HubSpot中的一项关键配置——HubSpot帐户设置中的“HubSpot Employee Access”控制(如图1所示)可以为其提供帮助。

客户应始终禁用该设置,即便是他们需要特定帮助,也应该在完成服务呼叫后立即将其关闭。如果类似的设置出现在其他SaaS应用软件中,同样应予以禁用。此外,员工访问通常记录在审核日志(Audit Logs)中,应定期检查该日志。

参考链接:

https://thehackernews.com/2022/04/into-breach-breaking-down-3-saas-app.html

- 又有银行因网络安全/数据安全问题被“双罚”,科技部人员负有责任

- Claude Desktop被曝秘密写入浏览器后门文件

- CDIE2026 圆满收官 以AI生产力落地书写数字化转型新答卷

- AttackEval:十类提示注入攻击的有效性评估框架

- CNCERT发布2026年人工智能大模型安全众测活动公告

- NIST突然宣布:漏洞太多,处理不过来了

- AI安全得查祖宗三代?Anthropic新Nature论文揭秘大模型潜意识传染

- AI误发收款码,个人信息和幻觉问题引发多起“乌龙交易”

- 从Claude Code源码泄露看代理式开发工具安全风险

- Akamai警示量子威胁:互联网“换锁时代”已至,后量子安全部署刻不容缓