利用域名请求数据,Akamai每个月自动标记千万恶意域名

责编:gltian |2022-11-17 16:28:08Akamai CacheServe 每秒要处理超过八千万次 DNS 查询,每日总计 7 万亿次查询请求。

在过去的 60 天内,发现该域名被首次查询,Akamai 就认为该域名为新观察到的域名(NOD)。其中包含新注册的域名、拼写错的域名与查询量极少的域名等。

NOD 数据

其他研究 NOD 的组织,通常使用的时间窗口是 30 分钟到 72 小时间。这与 Akamai 使用的 60 天时间窗口相去甚远。

其中还跟踪了未能解析成功的 DNS 查询,因为大量的恶意软件尝试的大多数域名都没被注册。这样会让数据集膨胀一个数量级,但是为研究人员带来了更大的数据场景。

NOD 中的恶意活动

例如 2022 年 3 月 3 日收集到的部分域名:

aa65ef[.]chi3oq6565ybln1l14[.]com1z4e1feu8flth[.]comfkyjtgqnodzv0n0[.]comxmyc[.]renbx76-lzlirxpp6[.]comvcd7alw-x34ujurr7aeciih9l8[.]comyporqueyo[.]comavdl2-li2tmw86[.]comvnfwjetwwqqddnundjgk[.]jplynnesilkmandesig[.]comaa73ve[.]ch

每天能够收集到大约 1200 万新的 NOD,上半年一共标记了 7900 万个恶意域名。

恶意检测

Akamai 的研究人员围绕 NOD 数据已经研究了十二年,创建了 190 余个 NOD 检测规则。

DGA 检测

例如前文提到的前两个域名 aa65ef[.]ch 与 aa73ve[.]ch 的长度相同、顶级域名相同、字母与数字的位置也相同,这表明很可能归属于同一个 DGA 家族。

Akamai 在内部记录了未来 30 年里所有已知 DGA 家族使用的域名。发现新的 NOD 时,就可以发现与 DGA 数据的匹配项,被标记为恶意的 NOD 中大概 0.1% 归属于 DGA。

启发式检测

启发式检测发现了大部分的恶意域名,通过域名本身、顶级域名、解析的 IP 地址、ASN 等特征来进行判断。例如:

- ASN 风险评分超过 0.5

- TLD 风险评分超过 0.75

- 以数字开头的域名

- 解析地址位于 127.0.0.0/8 范围内

当然,启发式检测方式一定会带来误报。2022 年上半年检测的 7900 万恶意域名中,确定了 329 个误报,误报率约为 0.00042%。

钓鱼检测

将 NOD 与已知品牌和流行网站计算相似度,在相似度很高的情况下很可能是钓鱼域名。即使相似度较低,也会利用其他上下文数据进行判断。

检测速度很快

NOD 的优势在于检测时间非常短,识别恶意域名的时间以分钟为单位而且是全自动的。

上半年,检测系统将 20.1% 的 NOD 标记为恶意域名。这些标记的恶意域名中,91.4% 都未能在多家威胁情报数据源中查询到。能查询到的那些域名,超过 99.9% 都未被标记为良性或者恶意。

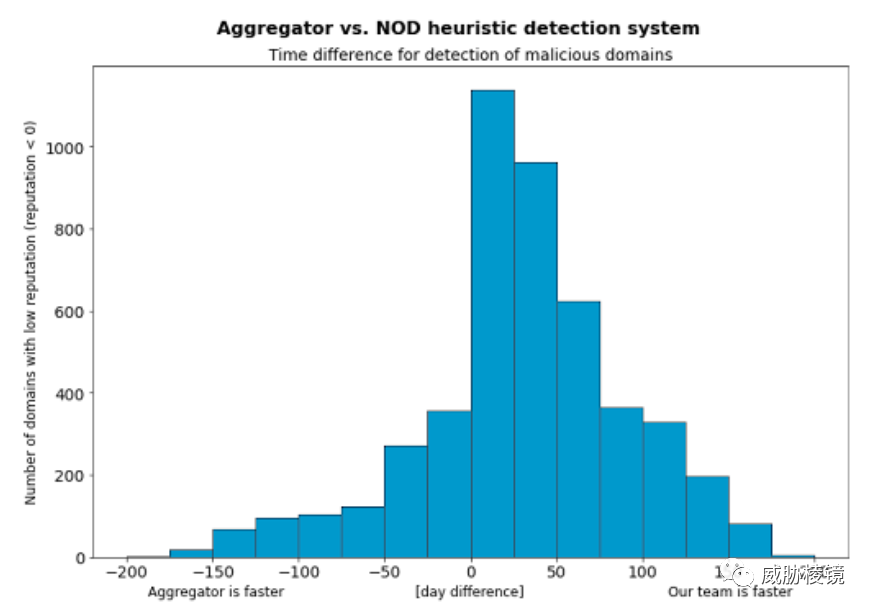

当 Akamai 的检测系统与威胁情报都将一个域名标记为恶意域名时,检测系统通常比威胁情报提前将近一个月。

独特视角

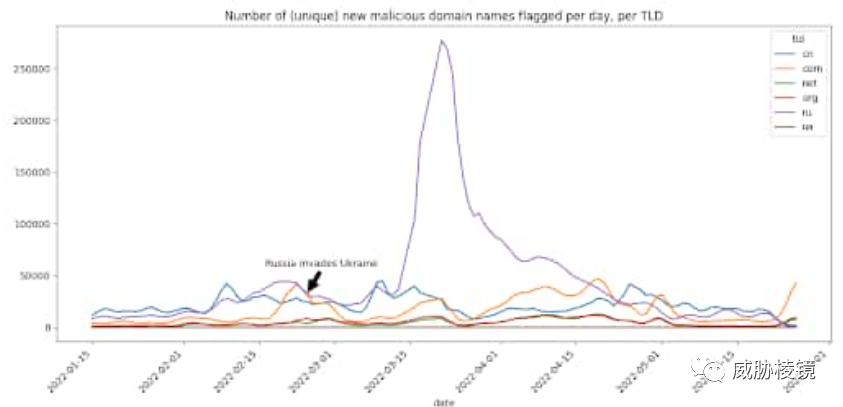

这样庞大的数据量,可以提供对恶意攻击的独特视角。例如每个顶级域名中的恶意域名数量:

例如 .ru 每天大约有一万个新出现的恶意域名。

来源:威胁棱镜