-

Facebook聊天记录窃取漏洞分析

Facebook聊天记录窃取漏洞分析在这篇文章中,我们详细讲述一个在Facebook 上发现的服务器安全漏洞,这个漏洞可能会影响数百万CORS(跨域资源共享)中Origin头允许“NULL”值的网站,该漏洞会威胁用户的隐私,恶意实体可以不受限的访问网站。

-

基于程序库的勒索软件—瞄准开发人员

基于程序库的勒索软件—瞄准开发人员当前,勒索软件已经成为一种日益严重的威胁。例如,最近人们发现了一种称为“Locky”的勒索软件正在通过Facebook Messenger大肆传播,而上周末,旧金山的地铁系统则遭到了勒索软件的入侵。今天,我们将深入了解勒

-

Mirai变种中的DGA

Mirai变种中的DGA那个导致美国断网的Mirai 又出现带DGA变种,内置了域名生成算法。

-

MD5投毒绕过安全软件检测

MD5投毒绕过安全软件检测MD5 被证明不安全已经超过十年了,在 2006 年就出现了实用攻击方法,自那时起公共碰撞发生工具也出现了。碰撞攻击的风险被学术界和白帽子们都证实了,但是从 Flame 的案例来看,恶意软件团伙仍然在利用真实世界的弱点。

-

30秒攻破任意密码保护的电脑

30秒攻破任意密码保护的电脑近日,著名硬件黑客Samy Kamkar利用5美元设备打造的黑客工具PoisonTap,只需30秒,就可以攻破设置有任意密码的电脑系统,并实现长期后门安装。

-

通过自动电话呼叫实现Netflix帐号劫持

通过自动电话呼叫实现Netflix帐号劫持他在2年半前做了一项很棒的调查,他分析了来电显示投毒对两步验证的影响,包括了现在非常流行的服务,比如:Google,Facebook等。来电显示就是当接到电话的时候显示在屏幕上的手机号。他成功有效地绕过了两步验证。为了绕过两步验证,他利用了电子语音邮箱一直存在的认证问题。稍后我会讲述其中的细节。

-

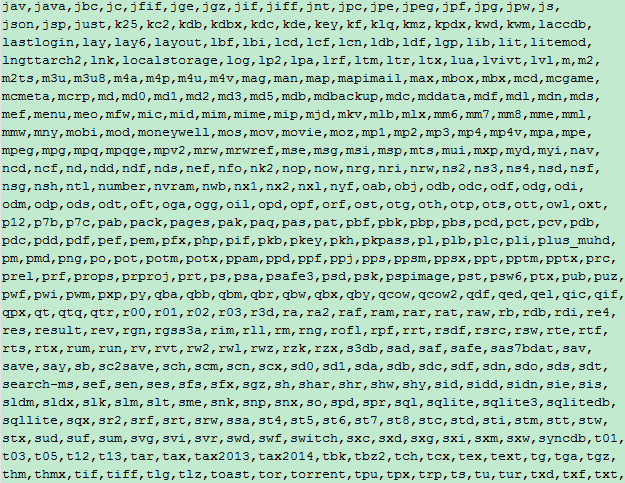

瑞星:敲诈病毒新变种 中毒后1054种文件全加密

瑞星:敲诈病毒新变种 中毒后1054种文件全加密近日,瑞星“云安全”系统截获一种新型敲诈病毒,该病毒加密文件高达1054种,文件统一加密为.encrypted格式,进而勒索赎金1比特币(约人民币4500元)。

-

关于mirai僵尸网络控制主机的数据分析

关于mirai僵尸网络控制主机的数据分析目前为止,我们与安全社区合作共享了两位数域名上的超过50个mirai僵尸网络主控。在时间线上,我们可以看到各主控随时间变化的注册、在DNS中首次出现、持续保持IP地址变化、首次被监控到发起攻击等事件。

-

Mirai物联网僵尸攻击深度解析

Mirai物联网僵尸攻击深度解析2016年10月21日,美国东海岸地区遭受大面积网络瘫痪,其原因为美国域名解析服务提供商Dyn公司当天受到强力的DDoS攻击所致。

-

被盗的iPhone是如何一步步被黑客解锁的

被盗的iPhone是如何一步步被黑客解锁的有一名用户告诉我们他的iPhone 6s被偷了。就在他的手机被盗之后不久,那个小偷不仅重置了他的一些在线服务密码和Apple ID,而且还伪装成他来与银行联系,并尝试重置他银行账号的密码。不过幸运的是,犯罪分子并没有成功