-

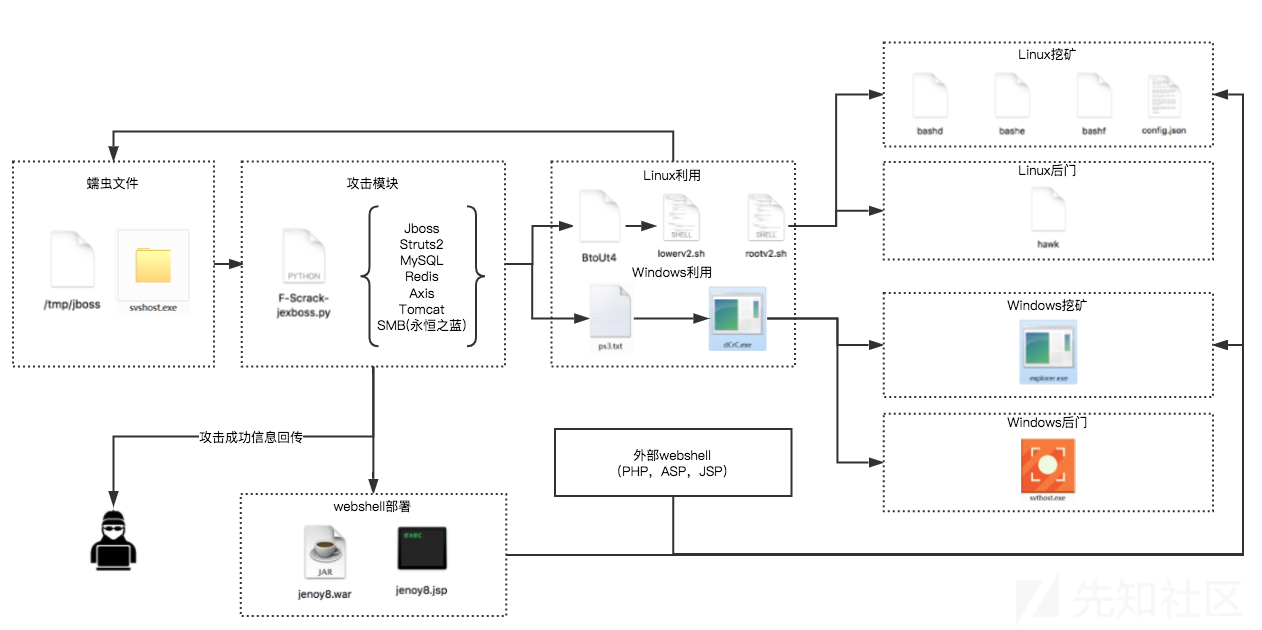

JbossMiner 挖矿蠕虫分析

JbossMiner 挖矿蠕虫分析本文将以“JbossMiner”的核心代码为基础,分别从扫描、入侵、利用、挖矿等功能进行展开,完整分析并还原整个过程。

-

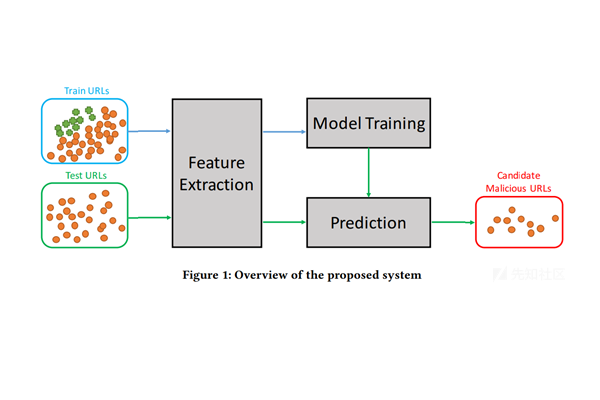

基于PU-Learning的恶意URL检测

基于PU-Learning的恶意URL检测本文描述了一种基于PU-Learning(正例和无标注学习)的潜在恶意URL检测系统。实验结果表明,我们所开发的系统能够有效地发现潜在的恶意URL攻击。该系统既可以作为现有系统的辅助部署,也可以用来帮助网络安全工程师有效

-

FaceBook的存储型XSS漏洞

FaceBook的存储型XSS漏洞此报告了多个FaceBook wall上的存储型XSS。这些存储型XSS漏洞也出现在WordPress中,这些漏洞现已在WordPress上修复!

-

RottenSys 事件分析报告

RottenSys 事件分析报告360安全团队在进行相关技术分析后,确认“RottenSys”主要是通过一家名为“Tian Pai”的电话分销平台来进行传播的,攻击者在该环节上通过“刷机”或APP(再root)的方式,在手机到达用户手中前,在目标上安装

-

GetAlName - 从SSL证书发现子域名

GetAlName - 从SSL证书发现子域名GetAlName它是一个小脚本,用于发现可直接从HTTPS网站为您提供DNS名称或虚拟服务器的SSL证书提取主题替代名称的子域。

-

Tenda AC15路由器中的硬编码帐户 - CVE-2018-5768

Tenda AC15路由器中的硬编码帐户 - CVE-2018-5768发现Tenda AC15路由器包含各种不必要的帐户,其中包含令人难以置信的弱密码。 请注意,这些帐户不允许访问Web界面,但也不能从所述界面进行配置。 这意味着如果不访问设备(如telnet或ssh),用户将无法更改这些

-

MikroTik RouterOS中发现了可远程利用的缓冲区溢出漏洞

MikroTik RouterOS中发现了可远程利用的缓冲区溢出漏洞Core Security的安全专家已经披露了一个缓冲区溢出漏洞的详细信息,该漏洞影响了MikroTik RouterOS的最新版本6.41.3之前的版本。

-

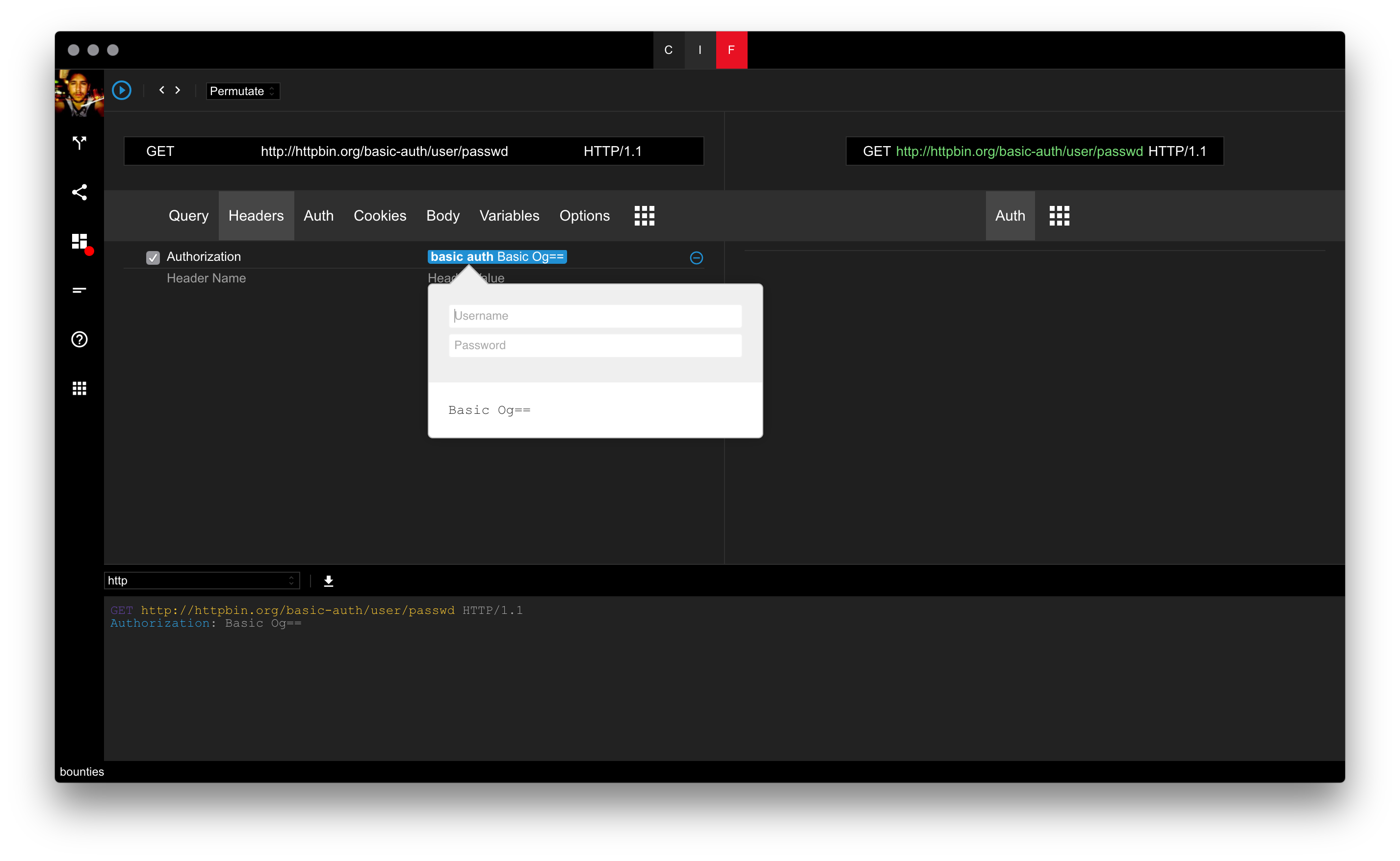

如何利用暴力攻击破解密码

如何利用暴力攻击破解密码在这篇文章中,我们将从实战的角度出发,介绍针对不同类型的Web应用程序的暴力攻击方法。与此同时,我们还将借助现成的免费网络安全工具,如AppBandit攻击代理或某些在线Fuzzer来展示攻击过程

-

如何在未Root的Android设备上解密数据库

如何在未Root的Android设备上解密数据库根据SalvationDATA数字取证专家的研究结果,我们可以在未Root的Android设备上解密WhatsApp的加密数据库,并且也能在Android以及iOS设备上恢复已删除的WhatsApp消息。

-

CVE-2017-13253: 多个Android DRM服务中的缓冲区溢出

CVE-2017-13253: 多个Android DRM服务中的缓冲区溢出外媒最近披露了一个缓冲区溢出漏洞,影响到谷歌的多种Android DRM服务。