-

“银狐”木马盯上财税人群,360安全卫士为用户构筑零黑洞安全环境

“银狐”木马盯上财税人群,360安全卫士为用户构筑零黑洞安全环境近期,360 安全卫士监测到大量用户遭到银狐木马发起的钓鱼攻击,其中财务岗位的相关人员更是备受“关照”的重点人群。一旦被攻击,银狐就能操控木马监控受害者日常操作,并窃取企业财务、管理等机密信息,造成企业重大损失。

-

安卓恶意软件FlyTrap席卷超百个国家和地区

安卓恶意软件FlyTrap席卷超百个国家和地区近日,一种名为FlyTrap的新型Android木马,攻击了一百多个国家/地区的10,000多名受害者。

-

苹果再成目标,WildPressure APT 组织锁定macOS系统

苹果再成目标,WildPressure APT 组织锁定macOS系统 -

“挖矿”团伙买通9千余名网管植入木马,非法获利上亿元

“挖矿”团伙买通9千余名网管植入木马,非法获利上亿元通过计算机运算获取数字货币,俗称“挖矿”。最近,湖南警方发布了一起特大非法控制计算机“挖矿”的案件 : 犯罪嫌疑人张某累计在全国买通9000多名网吧的技术人员,将“挖矿”程序植入到网吧电脑主机。 该案涉案金额过亿 。

-

“双枪”木马的基础设施更新及相应传播方式的分析

“双枪”木马的基础设施更新及相应传播方式的分析2018.12.23 日,我们的 DNSMon 系统监测到以下三个异常的域名,经过研判这些域名属于 双枪 木马的网络基础设施。考虑到这些域名仅在最近才注册并启用,我们认为双枪木马近期在更新其基础设施,建议安全社区加以关注。

-

黑客组织Sofacy APT使用新型木马攻击全球多个政府机构

黑客组织Sofacy APT使用新型木马攻击全球多个政府机构网络安全公司Palo Alto Networks的研究人员在10月底和11月初发现了一个新的攻击活动。与俄罗斯有关的黑客组织Sofacy APT在最近针对全球政府实体的攻击中使用了一种新的木马Cannon。

-

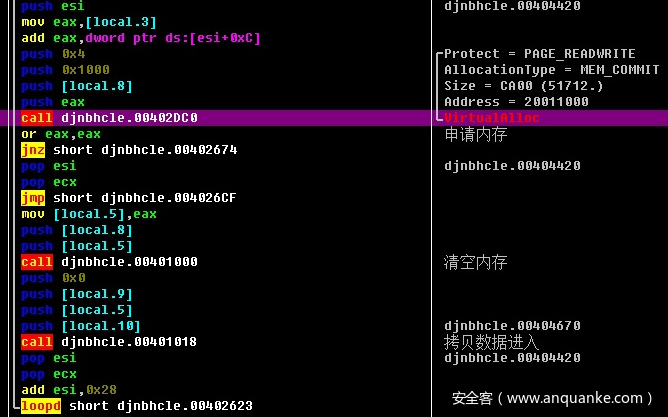

一PE感染型木马行为分析、清理及感染文件修复

一PE感染型木马行为分析、清理及感染文件修复本文分析一个PE感染木马病毒行为, 澄清基本功能和加载方式,并给出受损文件修复方案。 该木马病毒通过感染系统原有PE和移动介质驻留系统进行复制传播,窃取文件。

-

新型银行木马DanaBot 伪造钓鱼邮件进行传播

新型银行木马DanaBot 伪造钓鱼邮件进行传播这些电子邮件据称是澳大利亚跨国公司MYOB的发票,该公司为中小企业提供税务,会计和其他商业服务软件。但实际上,这些信件包含一个下载DanaBot银行木马的dropper文件,该木马下载窃取私密和敏感信息,并将机器系统信息和桌面的屏幕截图发送到命令和控制服务器。

-

njRAT木马又现新变种 新增勒索软件和比特币钱包窃取功能

njRAT木马又现新变种 新增勒索软件和比特币钱包窃取功能njRAT,也被称为Bladabindi,是一种远程访问木马(RAT,remote access Trojan),于2013年首次出现,并迅速成为了最流行的恶意软件家族之一。它将动态DNS用于命令与控制(C&C)服务器,并通过可配置端口使用自定义TCP协议进行通信。

-

TrickBot银行木马新增Screenlocker组件

TrickBot银行木马新增Screenlocker组件最新版本的TrickBot银行木马现在包括一个screenlocker组件,表明如果受感染的目标似乎不是电子银行用户,恶意软件的运营商可能很快就会开始为受害者勒索赎金。

- 你是否发现了国家网络安全宣传周的缺憾?

- 女白领被逼婚 微信摇来的男朋友骗走表姐60万

- 乌云“白帽子黑客”

- 锐捷云桌面获“2019智慧检务十大创新产品”荣誉称号

- 智能家居设备或存严重安全漏洞 加密不严

- IE安全漏洞引连锁反应 国内安全软件迎大考

- Exodus:世界“最安全”操作系统Tails被发现一严重漏洞

- 手机装个软件 测测WIFI是否安全

- 戴尔Linux电脑实现硬件隐私控制

- 一文洞悉DAST、SAST、IAST ——Web应用安全测试技术对比浅谈

- 网络安全“流行语”的误导性

- 维基解密曝光Hacking Team大量邮件

- 黑客攻击印度电商 既为赎金也为击败对手

- 乔布斯把谷歌苹果都坑了:互不挖墙脚协议遭起诉

- Shellshock漏洞致僵尸网络攻击美国防部