蔷薇灵动发布自适应微隔离技术产品,未来将以“战”促和

责编:gltian |2018-06-27 10:26:58据近期分析报告显示,全球90%以上的企业都在应用云计算技术提升自身工作效率。而20%的企业考虑到数据迁移以及自身业务连续性,通过多云环境来构建自身的IT技术。在行业云化趋势的影响下,企业在面临云计算带来的安全威胁时也更加审慎应对。

云计算安全联盟(CSA)总结了9种威胁云计算安全的问题,其中指出,“共享技术的安全漏洞很可能存在于所有云计算的交付模式当中,无论构成数据中心基础设施的底层部件是否为多租户架构(IaaS),可重新部署的平台(PaaS)或多用户应用程序(SaaS)提供了隔离特性。” CSA建议采用更深入地整体防御策略,从计算、存储、网络、应用程序、用户安全执行以及监控等多个层面来应对安全挑战。

当防火墙无处安放时,云内管理需谨慎

那么问题来了,企业要走云化之路,也就意味着:

采用多租户混合部署,但不同租户要求的安全等级不同,管理策略也不同。

要进行多应用混合部署,而应用系统之间必须隔离。

或受到“天幕”攻击:由于云内流量不可见,防火墙无处安放,各种APT攻击袭来,利用内部没有防护的漏洞,进行内部攻击破坏。

或遭遇勒索病毒:去年刚刚过去的wannacry,就是主要利用内网无防护漏洞,进行内部大量复制,进而完成数据加密并勒索的目的。

国内外的云安全技术规范对数据中心内部服务器之间的东西向流量提出了明确的安全要求。再加上虚拟机(容器)规模体量很大,难以维护,资源要求按需分配,业务上下线、扩容、复制、漂移这些变化会随时发生,安全策略配置出错率就会放大。

当然,传统安全设备也可以加强东西向防护,但对安全性要求较高的环境可能就要牺牲云的动态、弹性、按需分配的优势,基本云化也就变成了无用功。以上综合原因表明,传统管理方式不再灵光,云内管理成为一个棘手问题。

云计算时代下的网络安全变革:微隔离

而随着云计算与虚拟化技术的普遍应用,微隔离技术应运而生。微隔离——一种能适应虚拟化部署环境,识别并管理云平台隔离和流量的安全手段。最早由Gartner在软件定义数据中心(SDDC) 相关技术体系中提出,提供主机(容器)间安全访问控制,并对东西向流量进行可视化管理。

在近期举办的微隔离产品安全技术要求标准研讨会上,信息产业、信息安全测评中心副主任刘健正式发布了国内首个《微隔离产品安全技术要求标准》,旨在通过标准来保障技术创新者与企业的核心利益。蔷薇灵动作为国内唯一专注于微隔离技术的厂商,也是首家通过标准认证的网络安全厂商。

北京蔷薇灵动科技有限公司CEO严雷还在会上重磅推出一款自适应微隔离技术的产品——蜂巢系统,COMB(蜂巢),号称云时代的安全大脑。COMB也有梳理的意思,即将混乱的云管理梳理清楚。

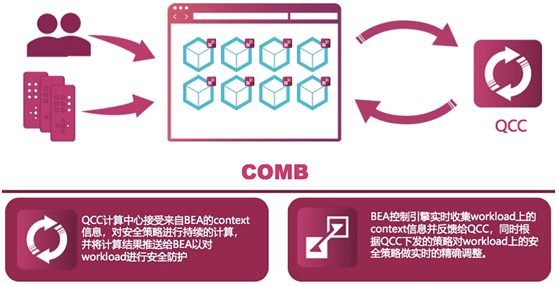

划下重点,COMB包含QCC和BEA,QCC(Queen Compute Center)是一个安全智能大脑,Queen指蜂后,进行收发指令,统筹全局。而BEA(Bee Enforce Agent)全称蜜蜂强制控制代理,与真实的蜂巢运作类似,即在每一个虚拟机里放置一只蜜蜂,不断收集当前虚机内的变化信息并向蜂后报告。

而蜂后在进行持续策略计算,这里的策略计算是以抽象的自然语言进行策略设计,减少90%的策略总数,能有效降低策略配置出错风险。蜂后通过持续监听和计算,指挥蜜蜂进行自适应安全策略调整,如迁移,扩容,升级,克隆,虚机自动注册,策略自动分发调整等操作,帮助安全人员提升管理的精细度和准确度。

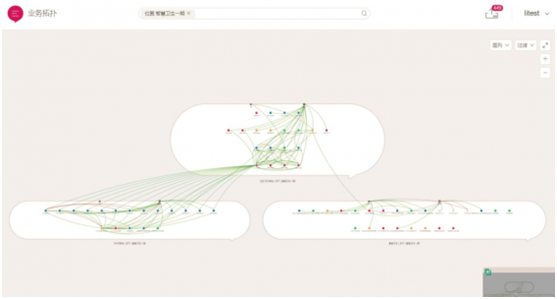

严雷指出,蔷薇灵动是国内唯一能画得出以下这张具备强大的可交互性的产品界面图的网络安全厂商,产品最新版本已经可以支持3000个虚拟机节点管理。

产品界面能进行可视化配置、可视化管理,能全景呈现虚机间的访问关系,基于流量点击即可创建安全策略,能以红绿线来监控异常等,实现交互式业务分析、交互式策略设计、交互式问题排查等人机交互式的应用管理。

在会上,北京亦庄国际产业互联网研究院与北京蔷薇灵动科技有限公司举行了云安全实验室签约仪式,蔷薇灵动正是凭借其新型的微隔离技术与领先的产品优势而获得青睐。

谈及未来与友商联合推进微隔离技术在国内的发展时,严总表示,关于合作一直持开放态度,未来将以“战”促和——你只有在市场上展现出自身的独特竞争优势,掌握用户话语权,才能形成合作态势。总体而言,这是一家认得清自身发展优势,明确市场定位,立足自身的企业,对于蔷薇灵动的未来发展,我们以时间为标尺,拭目以待。