Imperva报告:Web应用漏洞持续增长 注入漏洞一骑绝尘

责编:gltian |2019-01-18 14:01:342019年1月9日,Imperva发布报告,显示2018年Web应用漏洞状况并不太好,共报告了17,142个漏洞。

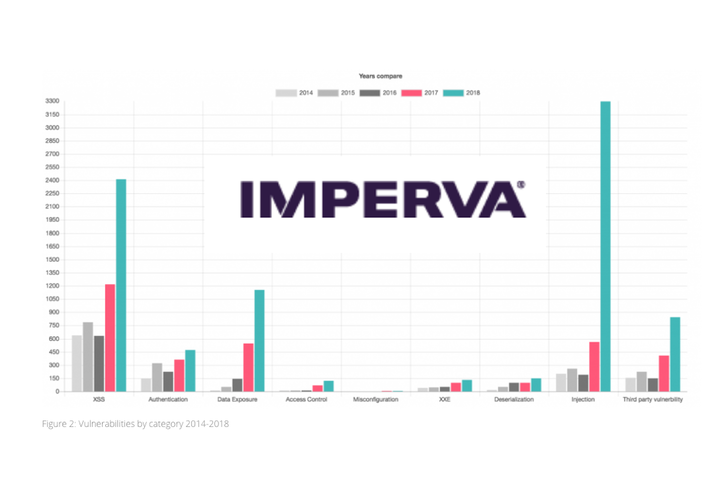

2018年记录的Web应用漏洞比上年增长21%。Web应用漏洞类型多样,其中最常见的是跨站脚本(XSS)漏洞——占所有报告漏洞的14%,且比2017年翻了一番。但最大的问题还是注入漏洞,比上年增长了588%,占2018年度Web应用漏洞的19%。

Imperva威胁分析研究经理 Nadav Avital 表示:

微软和IBM受注入漏洞披露暴增的影响较大。

代码或数据可通过注入漏洞被注入Web应用数据路径,引发某些非预期的后果。注入漏洞类型多样,SQL注入是其中最为人所知的一种。攻击者利用SQL注入漏洞将非预期数据注入数据库SQL查询中,进行数据渗漏。Imperva报道称,2018年共报告了1,354个SQL注入漏洞。但更大的注入问题是远程命令执行(RCE),共有报告了1,980个。攻击者利用RCE通过某种形式的恶意输入远程利用脆弱应用。

有几个原因增加了去年被曝光的注入漏洞数量:

- 一方面,开发人员没在开发生命周期中实施最佳安全实践。

- 另一方面,漏洞奖励项目越来越流行,被业界广泛采纳。

研究人员通过负责任披露漏洞赚取经济回报即为漏洞奖励模式。很多漏洞奖励项目都将注入漏洞列为主要漏洞发现门类。

IoT漏洞

注入漏洞去年大幅增长,物联网(IoT)漏洞倒是反其道而行之,2018年报告的IoT漏洞比2017年还少。

究其原因,可能是越来越多的组织机构更加关注开发IoT安全标准和最佳实践了。

美国国家标准与技术局(NIST)就在2018年5月份发布了一份IoT安全标准。开放Web应用安全项目(OWASP)也公布了新的IoT十大风险列表。

这些都表现出IoT行业和IoT供应商对安全的愈趋重视。

修复率

虽然总体漏洞数量令人关切,Imperva还揭示了另一个影响可能更大的重要趋势:2018年报告的所有Web应用漏洞中有38%目前还没有可用解决方案,比如说软件升级变通措施或软件补丁。

不过,虽然没有可用解决方案,也并不表示这些漏洞就都能被利用。一些是可以利用的,另一些不行。

如此之多的Web应用漏洞缺乏补丁说明公司企业仍需依赖层次化的深度安全,设置多种安全解决方案以保护IT资产,比如Web应用防火墙。

未来

2019年,注入漏洞持续增长的趋势可能延续。

另外,广泛用于内容管理系统(CMS)和Web应用的PHP编程语言可能也会遭遇潜在风险。2018年末,PHP宣布5.5、5.6和7.0版不再提供安全更新支持。

其结果就是黑客有了更多动力找寻不再支持版本PHP的新安全漏洞,因为这些漏洞不会被修复,所有依赖这些过时版本PHP的应用都受影响。Shodan搜索引擎目前就能找出3.4万台运行着过时版本PHP的服务器。