OpenAM远程代码执行漏洞(CVE-2026-33439)安全风险通告

责编:gltian |2026-04-10 11:12:27| 漏洞概述 | |||

| 漏洞名称 | OpenAM 远程代码执行漏洞 | ||

| 漏洞编号 | QVD-2026-18805,CVE-2026-33439 | ||

| 公开时间 | 2026-04-07 | 影响量级 | 万级 |

| 奇安信评级 | 高危 | CVSS 3.1分数 | 9.8 |

| 威胁类型 | 代码执行 | 利用可能性 | 高 |

| POC状态 | 已公开 | 在野利用状态 | 未发现 |

| EXP状态 | 已公开 | 技术细节状态 | 已公开 |

| 危害描述:攻击者可利用该漏洞,通过向目标系统发送精心构造的恶意序列化数据,实现无需认证的远程代码执行。 | |||

01 漏洞详情

影响组件

OpenIdentityPlatform OpenAM是一款开源的企业级访问管理解决方案,提供统一的身份认证、授权管理、单点登录(SSO)以及联合身份管理功能。

漏洞描述

近日,奇安信CERT监测到官方修复OpenAM 远程代码执行漏洞(CVE-2026-33439),该漏洞产生的原因是OpenAM在修复历史漏洞时,仅对部分参数应用了白名单过滤机制,而忽略了框架中其他反序列化入口点。OpenAM 16.0.5及之前版本中的相关组件在处理特定HTTP参数时,直接进行反序列化操作,未实施有效的类白名单限制,导致用户可控的序列化数据被直接反序列化。目前该漏洞POC及技术细节已公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

OpenAM <= 16.0.5

其他受影响组件

无

03 复现情况

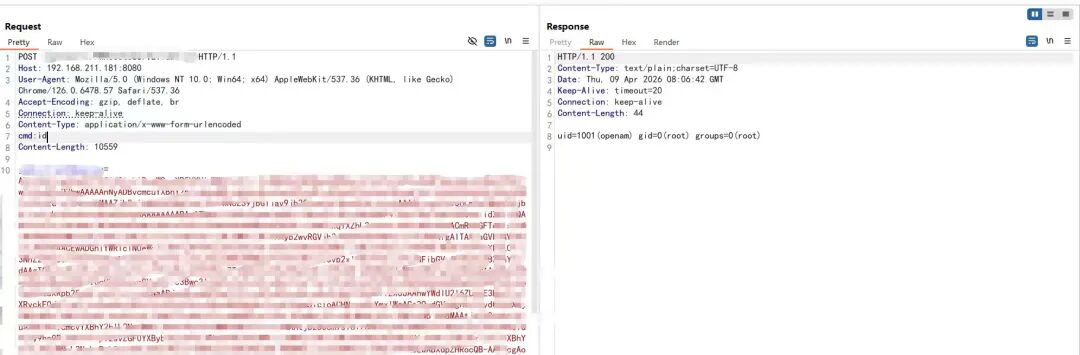

目前,奇安信威胁情报中心安全研究员已成功复现OpenAM 远程代码执行漏洞(CVE-2026-33439),截图如下:

04 处置建议

安全更新

目前官方已有可更新版本,建议受影响用户升级至最新版本:

OpenAM >= 16.0.6

下载地址:

https://github.com/OpenIdentityPlatform/OpenAM/releases

05 参考资料

[1]https://github.com/OpenIdentityPlatform/OpenAM/security/advisories/GHSA-2cqq-rpvq-g5qj

声明:本文来自奇安信 CERT,稿件和图片版权均归原作者所有。所涉观点不代表东方安全立场,转载目的在于传递更多信息。如有侵权,请联系rhliu@skdlabs.com,我们将及时按原作者或权利人的意愿予以更正。

- 思科如何基于Llama 3.1构建安全原生推理大模型

- 《网络安全技术 网络安全威胁信息评价方法》等3项国家标准公开征求意见

- OpenAM远程代码执行漏洞(CVE-2026-33439)安全风险通告

- OpenPrinting CUPS多个高危漏洞安全风险通告

- 能源水务等关基工控设施遭破坏性网络攻击,美国政府紧急发布警报

- ISC.AI 2026全球议题征集:定义智能体时代,你的声音就是未来

- 国家安全部:词元(Token)热潮下的信息安全隐患

- 2025年网络安全意识培训统计数据启示(基于100+项研究)

- 当监管开始“简化”,企业真的更轻松了吗?

- 伊朗再次袭击巴林AWS云设施,冲突全面蔓延至关键数字基础设施