间谍木马LokiBot再获新技能“隐身术”

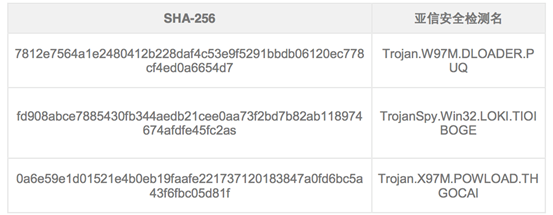

责编:gltian |2019-08-26 13:31:28近日,亚信安全截获LokiBot间谍木马最新攻击活动,其通过带有恶意附件的垃圾邮件传播,采用隐写术来隐藏代码,从而逃避杀毒软件的检测,亚信安全将其命名为TrojanSpy.Win32.LOKI.TIOIBOGE。

电子邮件样本分析

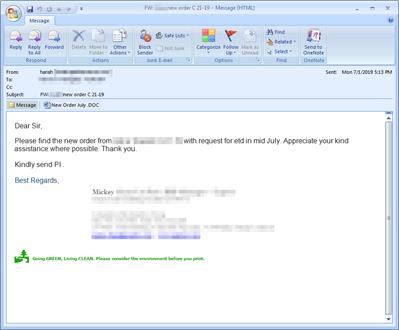

亚信安全截获了一封自称是来自印度一家糖果公司的邮件,该邮件包含Word文档附件,如下图:

安全专家通过分析电子邮件发现了一些可疑问题,最明显的是发件人姓名和电子邮件签名不匹配,其次是电子邮件是在7月1日发送的,邮件内容则是通知接收方,其订购的产品将在7月中旬发货,由于时间紧迫,迫使收件人尽快打开邮件附件查看。最后,安全专家查询了电子邮件来源的IP地址37[.]49[.]230[.]149,该地址已经被标记为恶意地址。

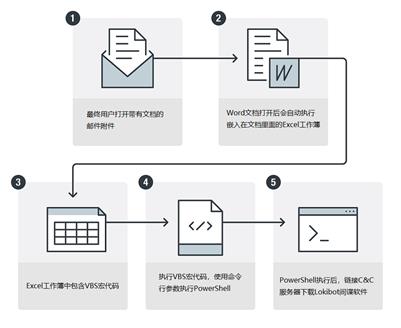

安全专家继续分析电子邮件附件New Order July.DOC(该文件被检测为Trojan.W97M.DLOADER.PUQ),其包含两个嵌入对象:

- Microsoft Excel 97-2003工作表

- 一个标有’package.json’的包

执行后,该文档立即显示一个Microsoft Excel工作表,然后会继续执行嵌入在工作表中的VBS宏代码,其执行流行如下:

通过分析,安全专家发现发件人IP地址与发件人域不匹配,所以发件人极有可能伪装成合法的帐户。该电子邮件很可能是从僵尸网络或感染恶意软件的受害者机器发送的。

隐藏在图像中的代码

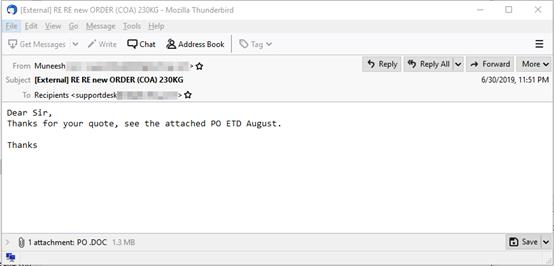

亚信安全还截获了LokiBot变种文件,其通过包含恶意RTF格式(RTF)文件附件的垃圾邮件传播,RTF文件包含嵌入的EXCE OLE对象,其使用Windows Management Instrumentation (WMI)和PowerShell来下载和执行恶意软件。

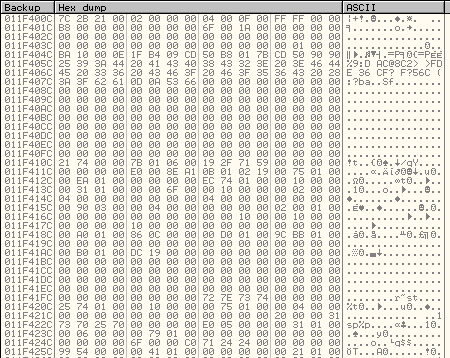

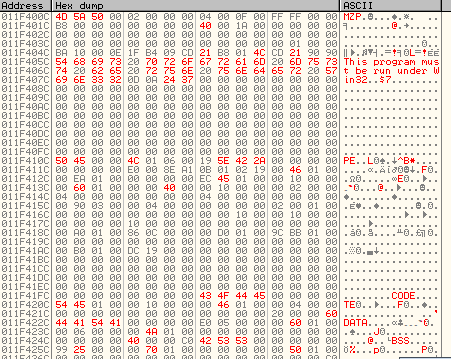

执行后,其会生成%Temp%\ [filename] .exe 以及%temp%\ [filename] .jpg 文件,jpg文件可以被正常打开,如下图所示,但是它包含了LokiBot解压缩过中引用的数据。

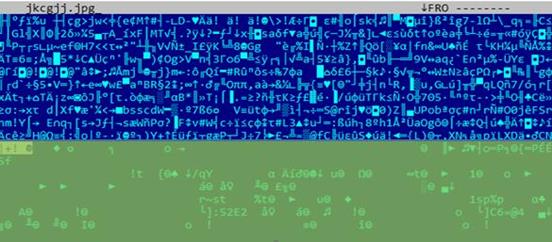

该图像包含加密二进制,用于整个不同的解压缩阶段,直到主LokiBot代码在内存中解密。在加载主代码之前,它会在%appdatalocal%中创建一个目录,该目录将包含LokiBot二进制文件和图像(与%temp%中的相同))。同时,它还会生成Visual Basic脚本(VBS)文件来运行LokiBot文件,并且创建一个指向VBS文件的注册表自启动项目。最后,LokiBot代码被加载和执行。

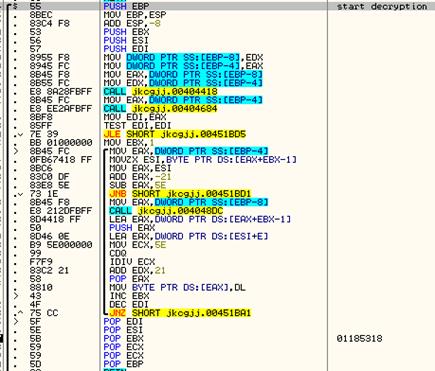

LokiBot使用隐写术

LokiBot变种将加密的二进制文件隐藏在图像文件中,首先通过子字符串函数查找加密文件开始的“标记”,该标记为“#$%^&*()__#@ $#57 $#!@”。

找到文件后,其开始使用自己的方法进行解密。

LokiBot变种依赖于隐写术的一个可能原因是它增加了另一层混淆,即使用Wscript(VBS文件解释器)执行恶意软件,而不是恶意软件自己执行。由于自动启动机制使用脚本,因此未来的变种可以选择通过动态修改脚本文件来更改自启动机制。

亚信安全教你如何防范

- 不要点击来源不明的邮件以及附件;

- 不要点击来源不明的邮件中包含的链接;

- 采用高强度的密码,避免使用弱口令密码,并定期更换密码;

- 打开系统自动更新,并检测更新进行安装;

- 尽量关闭不必要的文件共享;

- 请注意备份重要文档。备份的最佳做法是采取3-2-1规则,即至少做三个副本,用两种不同格式保存,并将副本放在异地存储。

亚信安全解决方案

亚信安全病毒码版本15.309.60,云病毒码版本15.309.71,全球码版本15.311.00已经可以检测,请用户及时升级病毒码版本。

IOCs

##

关于亚信安全

亚信安全是中国网络安全行业领跑者,以安全数字世界为愿景,旨在护航产业互联网。亚信安全是云安全、身份安全、终端安全、态势感知、高级威胁治理、威胁情报技术领导者,同时是5G、云计算、物联网、大数据、工控、移动六大安全场景引领者。在国内拥有2个独立研发中心,2,000人安全专业团队。欲了解更多,请访问: http://www.asiainfo-sec.com

更多媒体垂询,敬请联络:

| 亚信安全 | 谋信传媒 |

| 刘婷婷 | 雷远方 |

| 电话:010- 58256889

电子邮件: liutt5@aisainfo-sec.com |

电话:010-67588241 |

- 又有银行因网络安全/数据安全问题被“双罚”,科技部人员负有责任

- Claude Desktop被曝秘密写入浏览器后门文件

- CDIE2026 圆满收官 以AI生产力落地书写数字化转型新答卷

- AttackEval:十类提示注入攻击的有效性评估框架

- CNCERT发布2026年人工智能大模型安全众测活动公告

- NIST突然宣布:漏洞太多,处理不过来了

- AI安全得查祖宗三代?Anthropic新Nature论文揭秘大模型潜意识传染

- AI误发收款码,个人信息和幻觉问题引发多起“乌龙交易”

- 从Claude Code源码泄露看代理式开发工具安全风险

- Akamai警示量子威胁:互联网“换锁时代”已至,后量子安全部署刻不容缓