-

4G安全:研究人员发现攻击4G无线上网卡和SIM卡的方法

4G安全:研究人员发现攻击4G无线上网卡和SIM卡的方法Positive Technologies的研究者在欧洲黑客联盟(Chaos Computer Club)会议上披露了4G USB无线上网卡中存在漏洞,攻击者可以借此入侵4G无线上网卡和SIM卡。

-

NFC手机:攻破交通卡

NFC手机:攻破交通卡AVL移动安全团队最近发现一款利用NFC手机攻击交通卡的恶意软件。将该款恶意软件安装在NFC手机中,窃贼只需将此手机轻轻靠近圣地亚哥交通卡(bip!-card)即可任意篡改卡中的余额。这种攻击方式有可能被黑客应用到其他I

-

linux救援模式

linux救援模式安装或升级现有系统(Install or upgrade an existing system):这个选项是默认的。 安装系统,基本的视频驱动程序(Install system with basic video dri

-

CSRF攻击与防御

CSRF攻击与防御通过在恶意网站部署好攻击代码和相关数据,然后引导目标网站的已经授权的用户进入恶意网站,由于浏览器已经获得了目标网站的用户授权票据,因此恶意网站就可以执行“事先”部署好的代码向目标网站提交数据使目标网站执行一些写的操作,比

-

在HTML5移动应用中挖掘XSS漏洞

在HTML5移动应用中挖掘XSS漏洞现在使用HTML5开发移动APP越来越受欢迎。HTML5不仅开发效率高,而且可以跨平台,代码重用性也很高。Zoho(全球第一大在线软件提供商,总部位于美国)是一个有着1300万用户的HTML5邮件系统,我打算挖挖他们的漏

-

揭秘:钓鱼攻击工具包Angler Exploit Kit初探

揭秘:钓鱼攻击工具包Angler Exploit Kit初探Angler EK钓鱼攻击工具包在2013年才出现,短短2年时间,它就成为了野外利用最常用的EK之一。Angler EK具有高度混淆性、侦察特性(其包含了尝试检测杀毒软件和虚拟机的代码)、反侦察性(其对网络传输的Payl

-

APP安全分析之丁盯智能门磁

APP安全分析之丁盯智能门磁看了相关密码找回漏洞的分析文章后,打算找个应用来进行这方面的分析研究。最近刚入手了丁盯智能门磁这个智能家居硬件,它通过硬件和软件app的结合,来监控门的安全性。看到它验证码中只是四位简单的数字,估计其中可能存在安全漏洞,

-

Android HTTPS中间人劫持漏洞浅析

Android HTTPS中间人劫持漏洞浅析在密码学和计算机安全领域中,中间人攻击 ( Man-in-the-middle attack,通常缩写为MITM )是指攻击者与通讯的两端分别创建独立的联系,并交换其所收到的数据,使通讯的两端认为他们正在通过一个私密的连

-

剖析Smack技术远控木马

剖析Smack技术远控木马AVL移动安全团队近期发现一种基于XMPP Smack Openfire开发的Android间谍软件。该恶意软件有如下行为特点: 1 根据远程客户端发送的指令上传用户的联系人信息、短信、通话记录、GPS位置信息、日期;

-

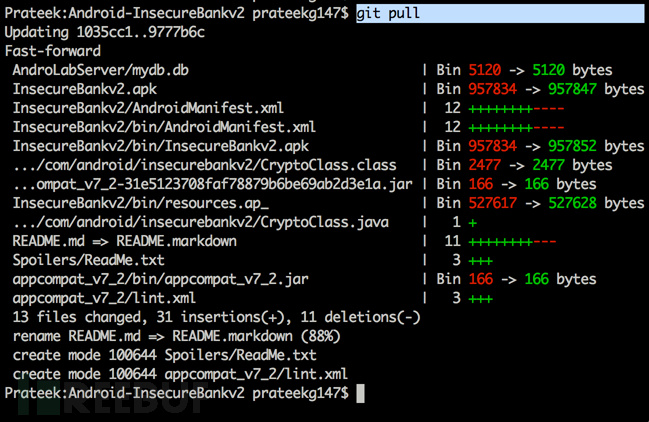

从零开始学Android应用安全测试(Part2)

从零开始学Android应用安全测试(Part2)在上一篇文章中,我们为测试安卓应用程序设置了一个移动渗透平台。到目前为止,你需要保证你已经配置好你的虚拟设备,安装完安卓命令行工具,以及前一篇文章所提及的一些工具(drozer, dex2jar, apktool)。