-

从零开始学Android应用安全测试(Part1)

从零开始学Android应用安全测试(Part1)在本系列文章中,利用InsecureBankv2这款含有漏洞的安卓应用,我们可以了解到有关安卓应用安全的种种概念。我们将从一个新手的角度看待每一个问题。所以,我建议新手朋友可以关注下本系列文章。

-

MD5详解

MD5详解首先数据在内存中被解释成二进制数字,然后将整个二进制个数按512取模,在取模后的结果后面填充二进制数(填充个数为0到512个)一个二进制值1,再填充二进制0直到补齐为448bit

-

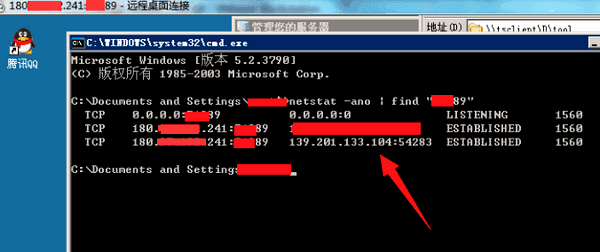

威胁告警:大量ubnt设备被植入后门

威胁告警:大量ubnt设备被植入后门文详细阐述了:发现被黑客攻击、入侵行为分析、反攻黑客服务器、成功获取权限并完成取证的全部过程。这样的入侵现在也非常多,特别是针对特定系统的定向(但是“盲扫”)攻击。

-

OracleTNS漏洞攻占Oracle所在操作系统,进而入侵Oracle

OracleTNS漏洞攻占Oracle所在操作系统,进而入侵Oracle随着数据库入侵手段的发展,对数据库的攻击已经不仅仅是针对数据库本身,而是扩展到数据库的各种组建(甚至中间件中)。TNS(Transparence Network Substrate)作为ORACLE的核心组件之一,主要负

-

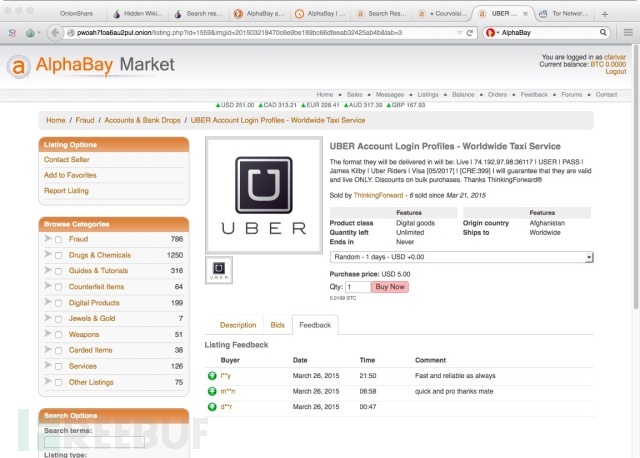

每个账户1 – 5美元:Uber账户和密码正在“暗网”黑市售卖

每个账户1 – 5美元:Uber账户和密码正在“暗网”黑市售卖安全专家发现在“暗网”黑市AlphaBay,至少有2家商铺正在售卖Uber账户,每个账户售价分别是1美元和5美元。AlphaBay市场是相对来说比较新的黑市,于2014年晚期成立。

-

一款隐藏嵌入式Rookit的DDoS木马分析

一款隐藏嵌入式Rookit的DDoS木马分析该款木马分析文章在2015年由@PETER KáLNAI 最先发表于AVAST的公开blog中,木马的架构严谨,设计精良,应该是产业化的一部分。接下来我们就来看一下这款木马的具体的感染,命令执行和持久化的思路,希望能给我

-

Kali Linux 安装完成后的网络配置

Kali Linux 安装完成后的网络配置kali安装完成之后,首先确定你是DHCP还是静态IP。DHCP是用来给大型网络动态分配IP的协议,而大部分中小型网络(如校园网、家庭网络)都是采用网络管理员手工分配静态IP的方法来确定IP地址的。

-

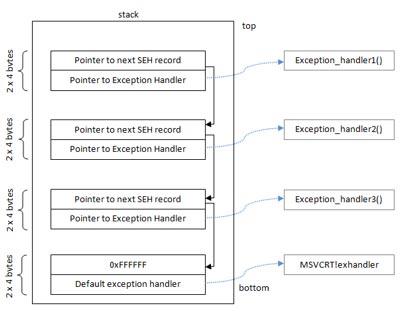

深入分析擅长“自我保护”的网银木马Dridex

深入分析擅长“自我保护”的网银木马Dridex这个特殊的Dridex新变种采取了一些自我保护措施:例如添加了一个长密码来防止被分析,程序内部添加了对虚拟机环境的检测功能,使得它一旦它检测到自己运行在虚拟机环境,就能自动退出运行。

-

迄今为止最为复杂的PoS机恶意软件PoSeidon

迄今为止最为复杂的PoS机恶意软件PoSeidon思科安全解决方案(CSS)的研究人员们最近发现了一款新的针对PoS系统的恶意软件PoSeidon,这款恶意软件极为复杂,被称为是迄今为止最为复杂的PoS恶意软件。

-

SSH会话劫持实现端口转发

SSH会话劫持实现端口转发在进行渗透测试时,我们有时候会碰到搭建的测试环境、产品服务器、DMZ或者其他类似的机器群的情况,这时我们完全可以把它们看作跳板。这些系统被设计成对外交互的接口,这时候我们考虑对其他域里的用户进行SSH会话劫持是个不错的选