史上最能穷折腾的挖矿木马“520Miner”

责编:gltian |2018-05-10 14:33:540x1 概述

数字加密货币诞生至今已9个年头,已累计发行币种超过1600款,而挖矿木马偏爱的币种并不多,主要原因除了大多数是空气币,不值得病毒作者去浪费电,另一个原因是很多数字加密货币在普通PC机上无法挖矿,需要使用专业矿机,如大家熟知的比特币,需专业的ASIC矿机挖掘。

近日,腾讯御见威胁情报中心感知到一款专门挖取VIT币的木马,VIT英文全称Viralium Coin,中文称“维特活力币”,不同于使用CryptoBight算法的数字加密货币,VIT仅能使用CPU挖矿。

注:这个“维特活力币”的缩写VIT,跟著名成人杂志《花花公子》发行的数字加密币同名,但二者并不是一回事。

520Miner挖矿木马不再挑剔电脑硬件,只要有CPU就能挖矿,也就是说所有个人PC机都能参与,即使没有高配显卡也没问题。

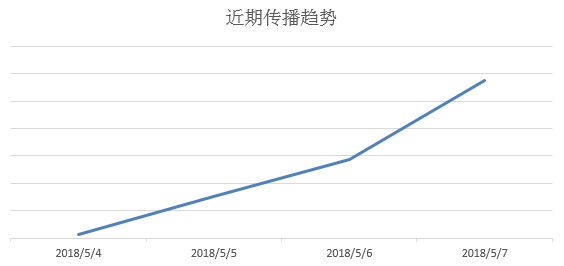

腾讯御见威胁情报中心通过对520Miner矿工木马投放团队的追踪,发现该团队已玩币上瘾:从最初的古玩币,升级到VIT虚拟币(维特活力币),520Miner挖矿团伙主要利用游戏外挂传播挖矿木马,监测数据表明,该挖矿木马虽然上线没几天,但其影响范围快速攀升,已影响数千台机器。

0x2 详细分析

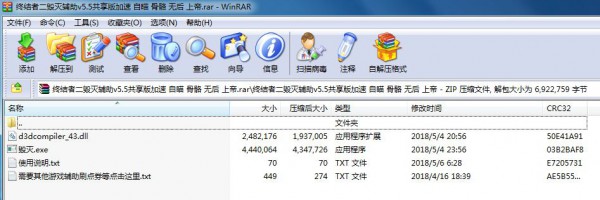

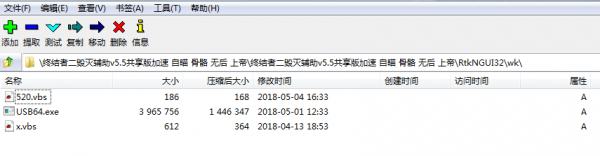

目前发现520Miner挖矿木马主要藏在毁灭者2游戏辅助中传播,从文件名来看,辅助已经更新至v5.5版本,也是从该版本被植入挖矿木马。

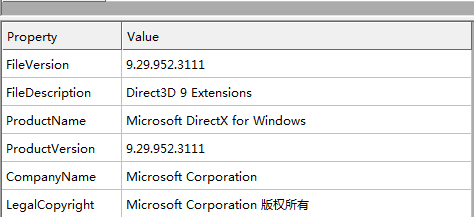

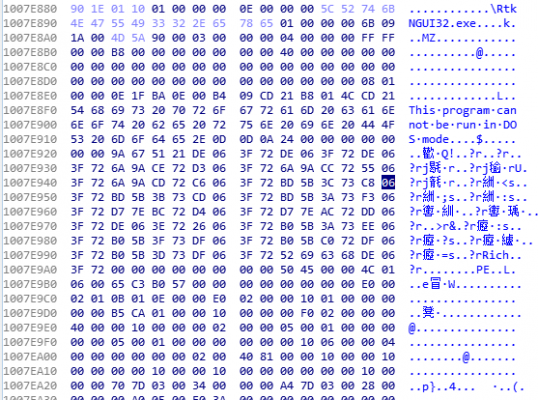

压缩包中d3dcompiler_43.dll属辅助的功能模块,负责注入游戏进程,实现辅助功能,程序名及版本信息伪装成系统D3D文件:

d3dcompiler_43.dll内置PE包含关系图:

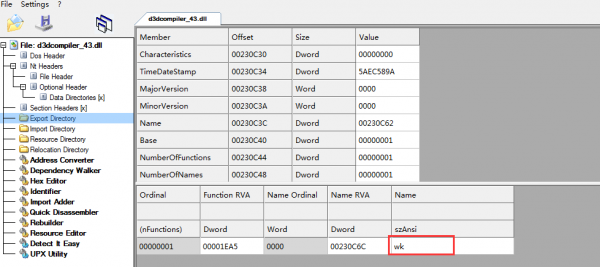

同时,该dll也对外导出挖矿接口wk

辅助启动后会调用wk接口,会释放RtkNGUI32.exe到temp目录,RtkNGUI32.exe内置在dll中,负责投放矿机

RtkNGUI32.exe属于自解压格式,包含了矿机的启动脚本以及矿机程序,这些文件被释放到c:\windows\debug\wk\目录下

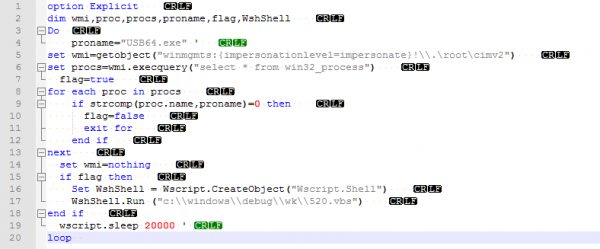

辅助每次启动会释放520.vbs,vbs负责启动矿机,因此木马取名“520Miner”。

x.vbs被注册为一个wmi启动程序,负责复活挖矿木马,提升木马存活概率。

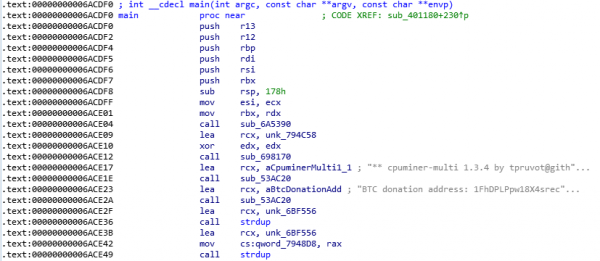

USB64.exe属于矿机程序,矿机基于cpuminer 1.3.4开源矿机

0x3 溯源分析

在外挂的使用说明中留下了作者的社交号码

通过搜索可知,投放挖矿木马的是广州天河区一个古玩交易团伙。

木马投放者社交帐号资料:

团伙其他成员:

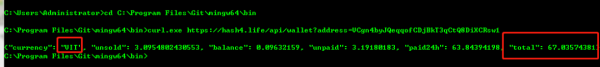

木马使用的矿池:stratum+tcp://hash4.life:3233

钱包地址:VCgn4byJQeqqofCDjBkT3qCtQ8DiXCRsw1

从收益来看,木马总共挖取67枚,都是近几天挖到的。这67枚VIT币值多少钱呢?腾讯安全专家帮病毒作者算了下,不到一毛钱人民币。你没看错,是真的,这个520Miner挖矿木马,感染了几千台计算机,折腾好几天,一共还没挣到一毛钱人民币。

没有对比就没有伤害,再回头看挖矿木马PhotoMiner,PhotoMiner木马感染肉鸡电脑挖门罗币,两年时间赚了8900万人民币。

0x4 安全建议

在游戏外挂(辅助程序)中植入挖矿木马已经屡见不鲜,这类木马利用玩家的高配置电脑挖取加密货币,已然成为不法分子挖矿的新方式。

针对日益猖獗的不法挖矿行为,腾讯电脑管家推出“反挖矿防护”功能,可对此类挖矿木马进行全面拦截。目前该防护功能已覆盖电脑管家全版本用户,为用户拦截并预警各类挖矿木马程序和含有挖矿js脚本网页的运行,确保用户电脑资源不被侵占,拥有轻快的上网体验。

相关链接:

《绝地求生》辅助程序暗藏挖矿木马 http://www.freebuf.com/news/158892.html

上百款《荒野行动》游戏辅助被植入挖矿木马 http://www.freebuf.com/column/164354.html

0x5 IOCs:

Md5:

be1800ea8228a09845bac7f541b14862

5cab23efe86356cb54bfb14f3148ba21

93e0bd3f0206e55124efcec0db8dccc1

78e5caa34f248ff7ce79060195062788

钱包地址:

VCgn4byJQeqqofCDjBkT3qCtQ8DiXCRsw1

腾讯御见威胁情报中心向您推荐以下方案防御可能的安全威胁:

御界高级威胁检测系统

——可高效检测未知威胁,并通过对企业内外网边界处网络流量的分析,感知漏洞的利用和攻击。

御界防APT邮件网关

——可迅速识别APT攻击邮件、钓鱼邮件、病毒木马附件、漏洞利用附件等威胁

御点终端安全管理系统

——可有效防御针对企业内网终端的病毒木马攻击。具备终端杀毒统一管控、修复漏洞统一管控,防御策略统一管控等安全管理功能

御知网络空间风险雷达

——对企业的网络设备及应用服务的可用性、安全性与合规性进行定期的安全扫描,持续性风险预警和漏洞检测,并且为企业提供专业的修复建议, 保障企业免受财产损失。

御见智能态势感知平台

——基于对设备、网络和环境的持续、深层的监控、分析来构建融合了防御、检测、响应溯源和预测的全生命周期威胁应对机制,通过可视化告知用户、引导用户进行威胁处置和后续的主动防御。

更多腾讯企业安全解决方案的相关资料,或申请产品试用,可联系腾讯安全专家饶帅(raymondrao#tencent.com,邮件请将#替换为@)

腾讯御见威胁情报中心诚邀各路英豪加盟,一起为捍卫国家网络安全贡献力量。